Azure: Autenticación AzureAD en conexiones Azure VPN P2S (Versión Preliminar)

Para mi esta es una de las cosas que estaba esperando con cierta “ansiedad”, porque aunque ya teníamos autenticación vía radius, el poder autenticar con las credenciales de Azure AD me parecía “básico”. Si, si, hablo de conectarse vía VPN P2S a Azure y autenticar utilizando las credenciales de AzureAD.

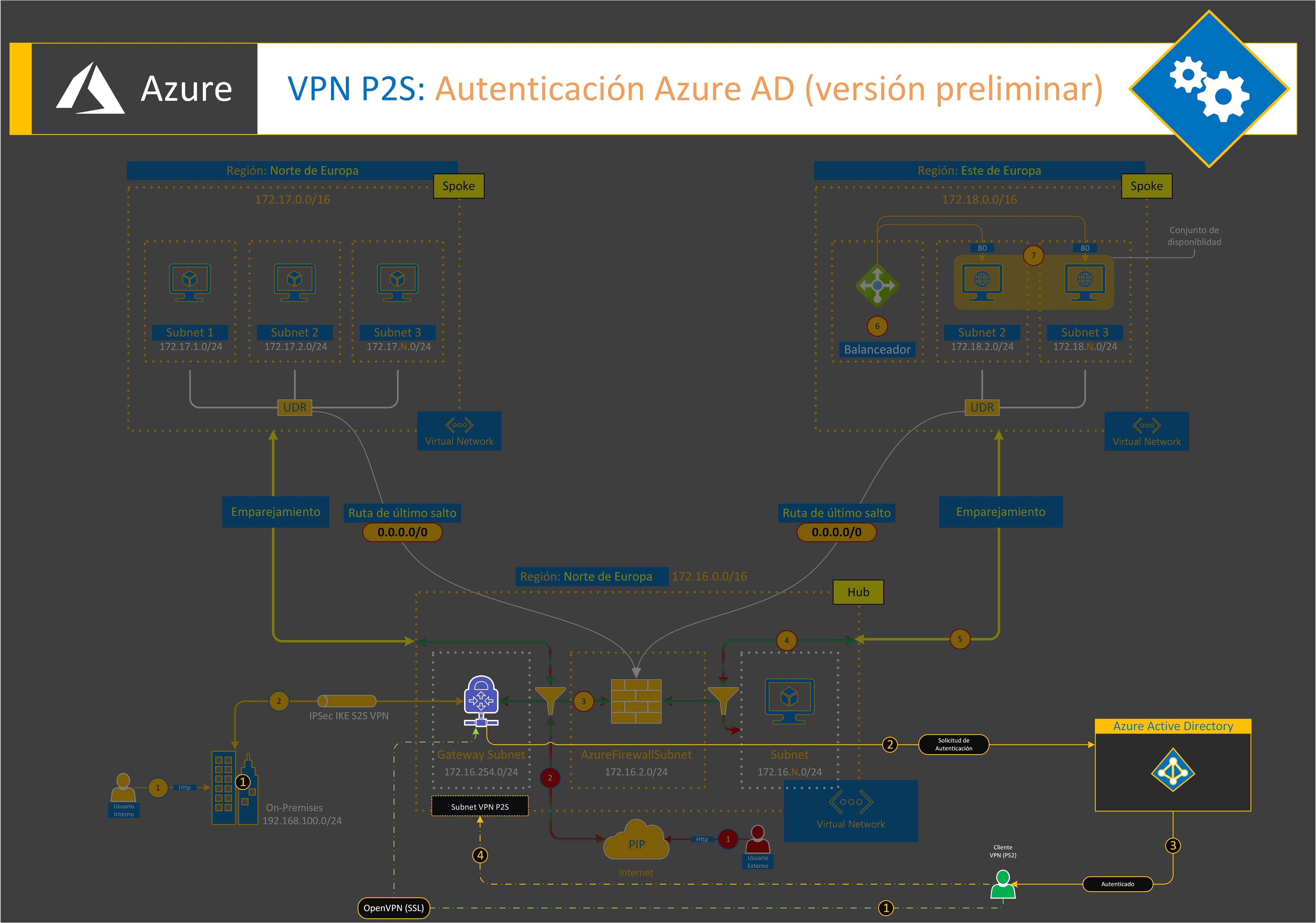

La topología es muy sencilla, además, como casi siempre, es una añadido a lo que ya tengamos configurado:

Los requisitos para esta configuración son los siguientes:

- Descarga de un nuevo cliente VPN de Azure: Cliente VPN de Azure

- El Gateway VPN que tengáis no debe estar el básico, puesto que no soporte OpenVPN (SSL)

Voy a dar por hecho que tenemos configurado nuestro GatewayVPN y VPN P2S, la configuración de la VPN P2S tiene que ser la siguiente:

Aquí os dejo algunos artículos “antiguos” que tengo publicados al respecto de las VPN, etc…:

- Moviendo nuestros servicios y máquinas virtuales a Azure (Parte IX) (Configuración VPN P2S)

- Moviendo nuestros servicios y máquinas virtuales a Azure (Parte VIII) (Configuración VPN P2s con autenticación Radius)

- https://www.santiagobuitragoreis.com/moviendo-servicios-maquinas-virtuales-azure-parte-ii/ (Configuración VPN IPSEC Site-to-Site)

Pues bien, ahora que más o menos tenemos claro que tenemos que hacer y que, cumplimos los requisitos a nivel de SKU del Gateway, empezaremos con la configuración. Lo primero, habilitar la autenticación de AzureAD para las VPN P2S, para ello con una cuenta de administrador global debemos acceder a la URL que nos corresponda de las siguientes:

- Público: https://login.microsoftonline.com/common/oauth2/authorize?client_id=41b23e61-6c1e-4545-b367-cd054e0ed4b4&response_type=code&redirect_uri=https://portal.azure.com&nonce=1234&prompt=admin_consent

- Azure Government: https://login-us.microsoftonline.com/common/oauth2/authorize?client_id=51bb15d4-3a4f-4ebf-9dca-40096fe32426&response_type=code&redirect_uri=https://portal.azure.us&nonce=1234&prompt=admin_consent

- Microsoft Cloud Germany: https://login-us.microsoftonline.de/common/oauth2/authorize?client_id=538ee9e6-310a-468d-afef-ea97365856a9&response_type=code&redirect_uri=https://portal.microsoftazure.de&nonce=1234&prompt=admin_consent

- Azure China 21Vianet: https://https://login.chinacloudapi.cn/common/oauth2/authorize?client_id=49f817b6-84ae-4cc0-928c-73f27289b3aa&response_type=code&redirect_uri=https://portal.azure.cn&nonce=1234&prompt=admin_consent

Simplemente debemos iniciar sesión con la cuenta con el rol de Administrador Global:

Aceptar los permisos de Azure VPN

Y poco más, si ahora nos vamos a las aplicaciones empresariales en AzureAD, veremos que ya tenemos disponible la Azure VPN:

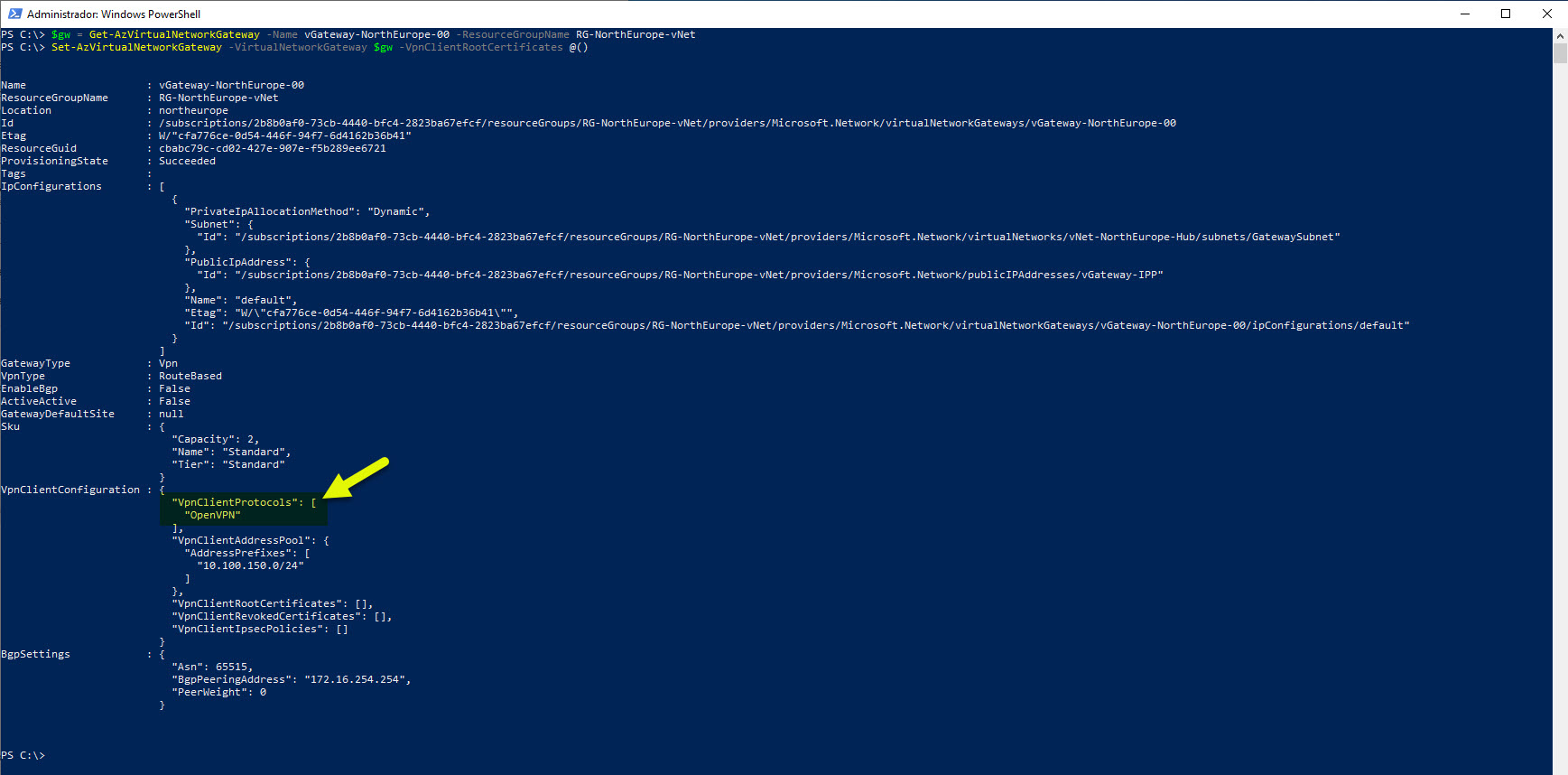

Paso siguiente, habilitar la autenticación AzureAD en el Gateway VPN, para ello tenemos los siguientes comandos (AZ):

$gw = Get-AzVirtualNetworkGateway -Name <Nombre-Gateway> -ResourceGroupName <Nombre-Grupo-De-Recursos>

Set-AzVirtualNetworkGateway -VirtualNetworkGateway $gw -VpnClientRootCertificates @()

Set-AzVirtualNetworkGateway -VirtualNetworkGateway $gw -AadTenantUri “https://login.microsoftonline.com/ID-AzureAD-Vuestro” -AadAudienceId “41b23e61-6c1e-4545-b367-cd054e0ed4b4” -AadIssuerUri “https://sts.windows.net/ID-AzureAD-Vuestro/”

Como veis, en donde pongo ID-AzureAD-Vuestro tenéis que poner el Id de vuestro Directorio, este lo podéis encontrar aquí:

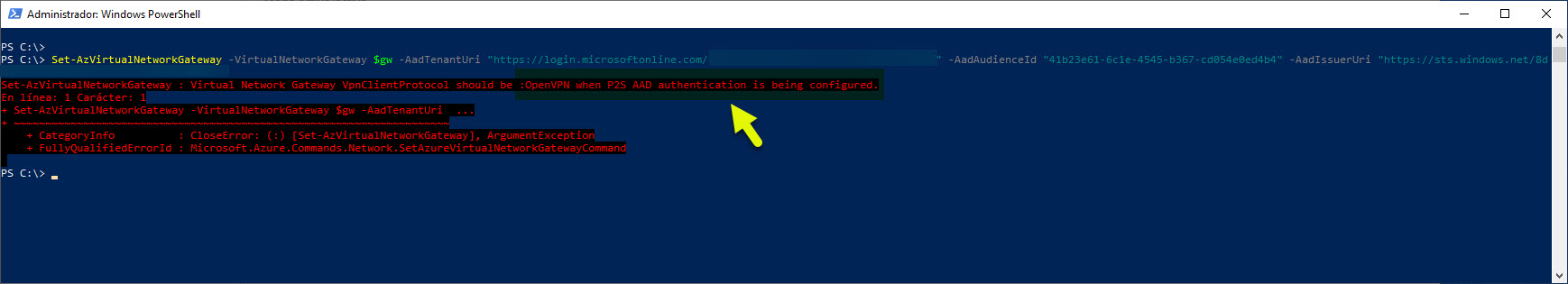

Ahora bien, cuando ejecutéis los comandos que os he puesto, recordad que ya tenéis que tener configurada la VPN P2S, sino os mostrará un error similar a este:

Sino, por el contrario ejecutaréis las tres líneas de comandos sin problema:

Por “último” debemos ejecutar el siguiente comando que nos permitirá descargar la configuración del perfil de la VPN:

$profile = New-AzVpnClientConfiguration -Name <Nombre-Gateway> -ResourceGroupName <Nombre-Grupo-De-Recursos> -AuthenticationMethod “EapTls”

$PROFILE.VpnProfileSASUrl

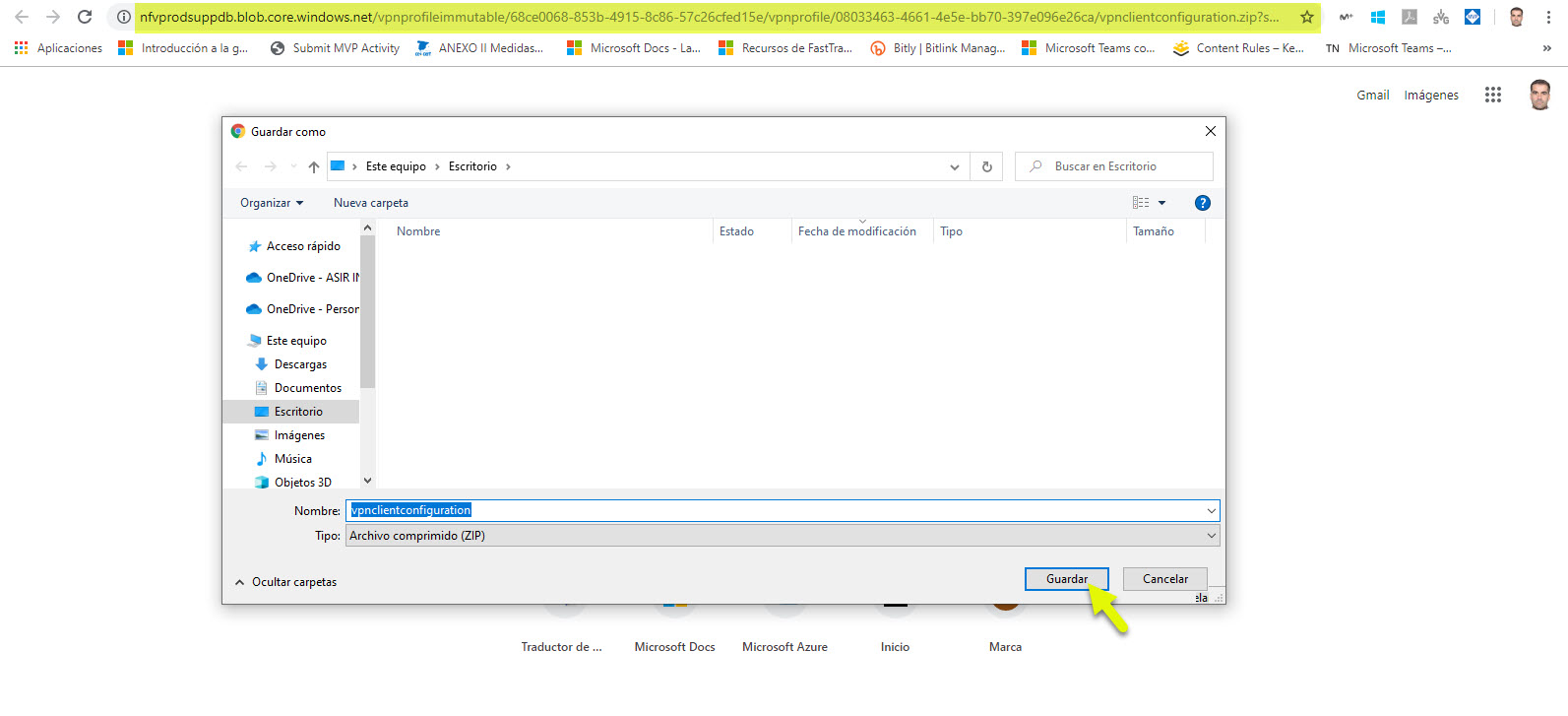

Ahí veis al final una URL que termina con el nombre del fichero con extensión en .zip

Pues debéis acceder a la URL que os pone para descargar el fichero ZIP que tiene la configuración para el nuevo cliente VPN:

Si descomprimimos el fichero podemos ver un fichero con el nombre azurevpnconfig.xml dentro de la carpeta AzureVPN que está en el fichero ZIP:

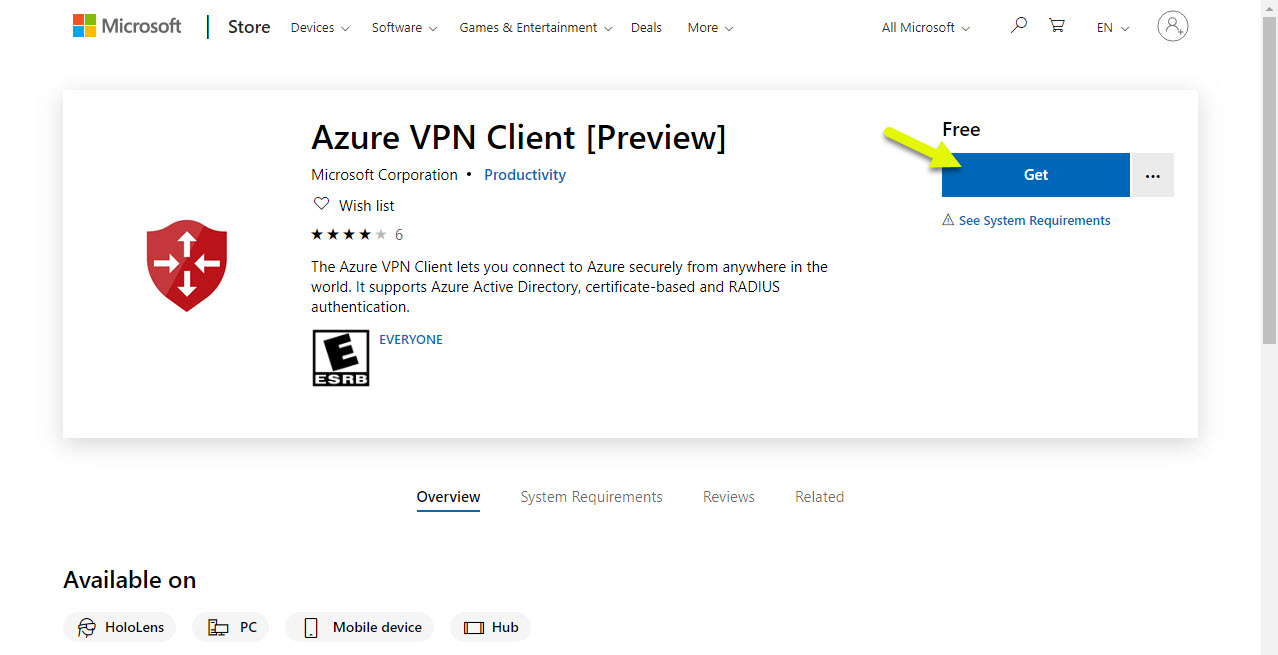

Ahora lo que nos queda es descargarnos el nuevo cliente VPN de Azure: https://www.microsoft.com/p/azure-vpn-client-preview/9np355qt2sqb?rtc=1&activetab=pivot:overviewtab

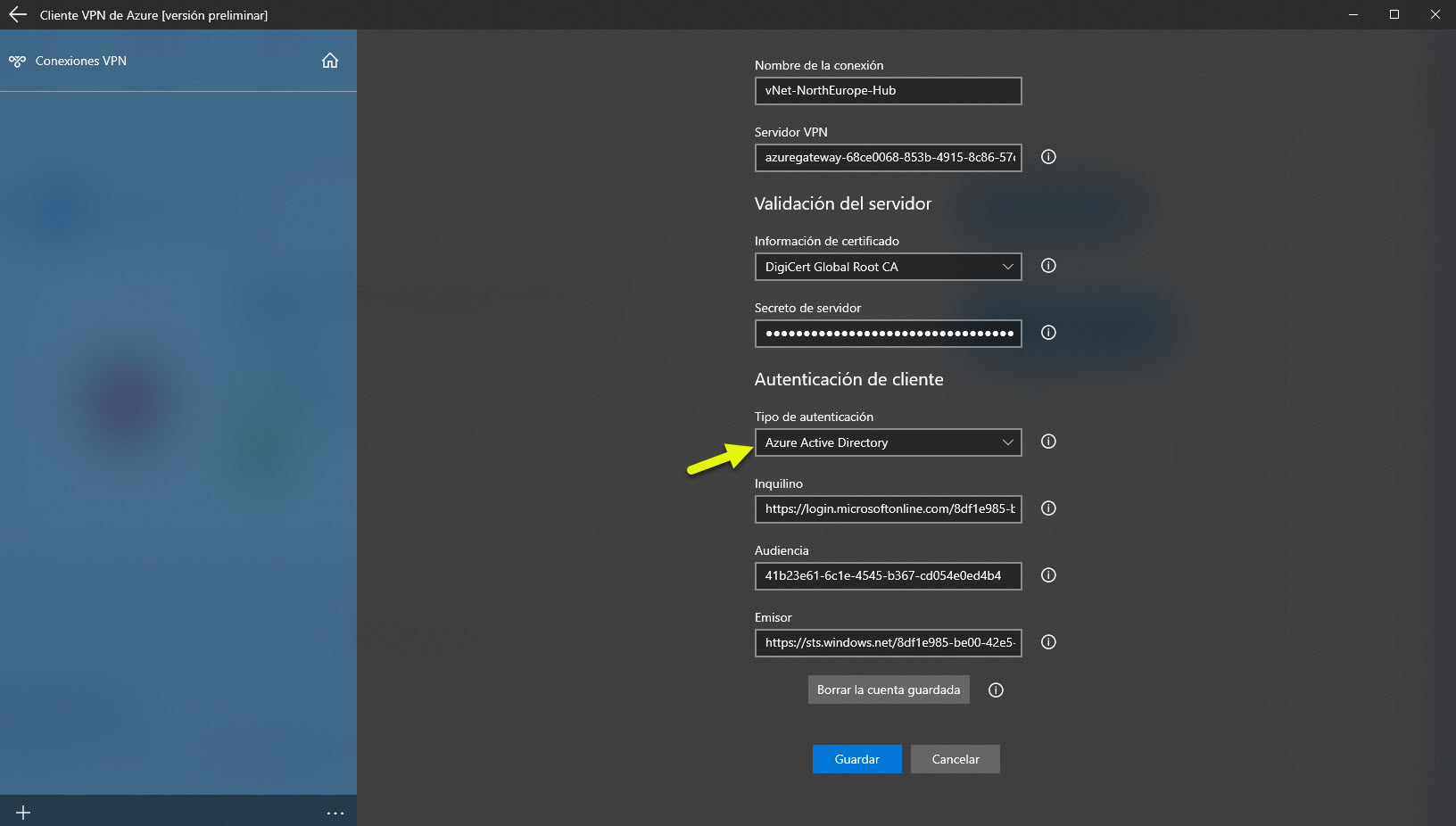

Una vez instalado, lo que tenemos que hacer es importar la configuración del cliente VPN (fichero azurevpnconfig.xml), para ello en la pantalla del nuevo cliente VPN pulsamos en Importar en la parte inferior izquierda de dicho cliente:

Elegimos el fichero XML y ya nos configurará automáticamente el cliente VPN:

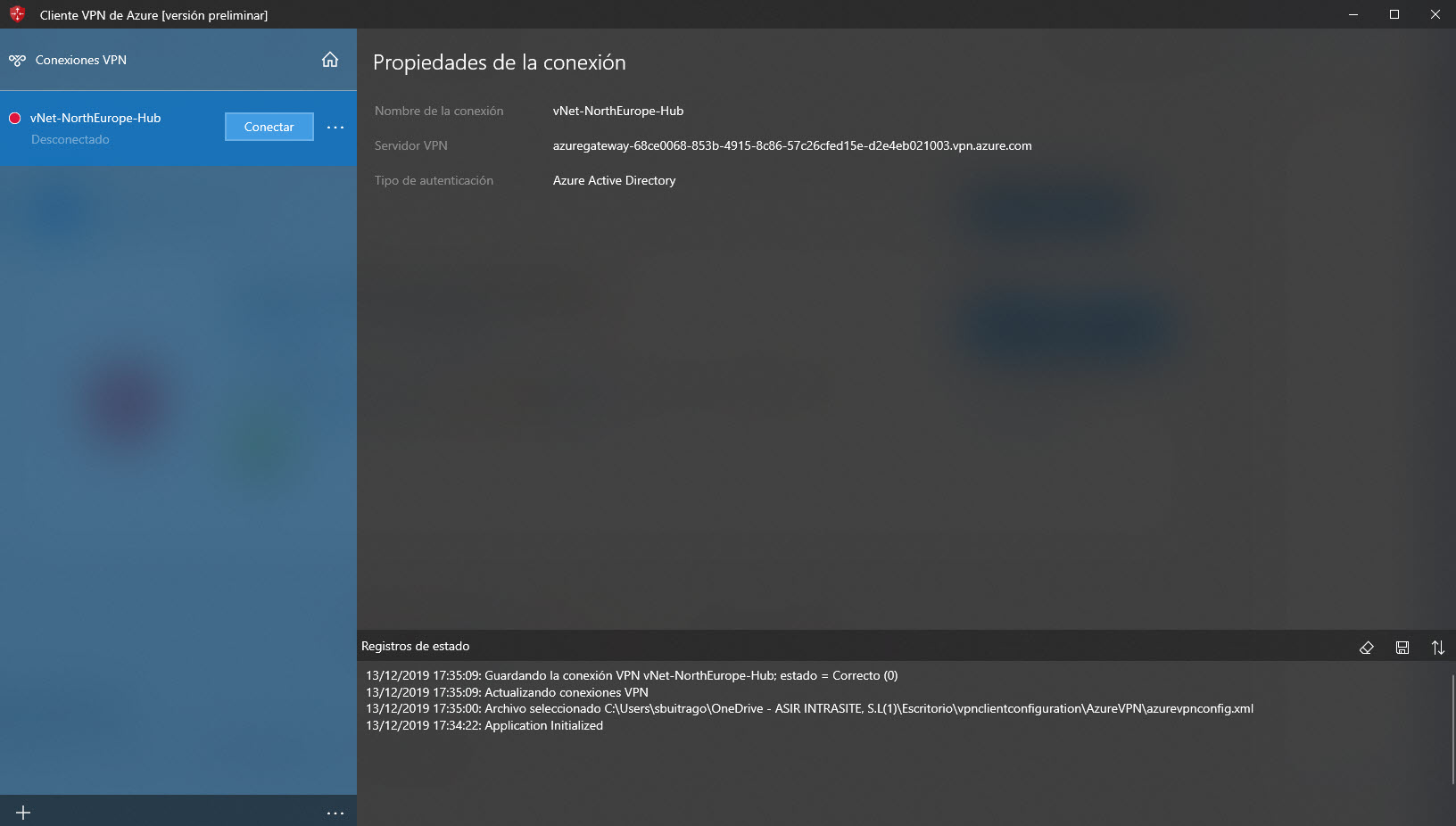

Por último debemos pulsar en Conectar

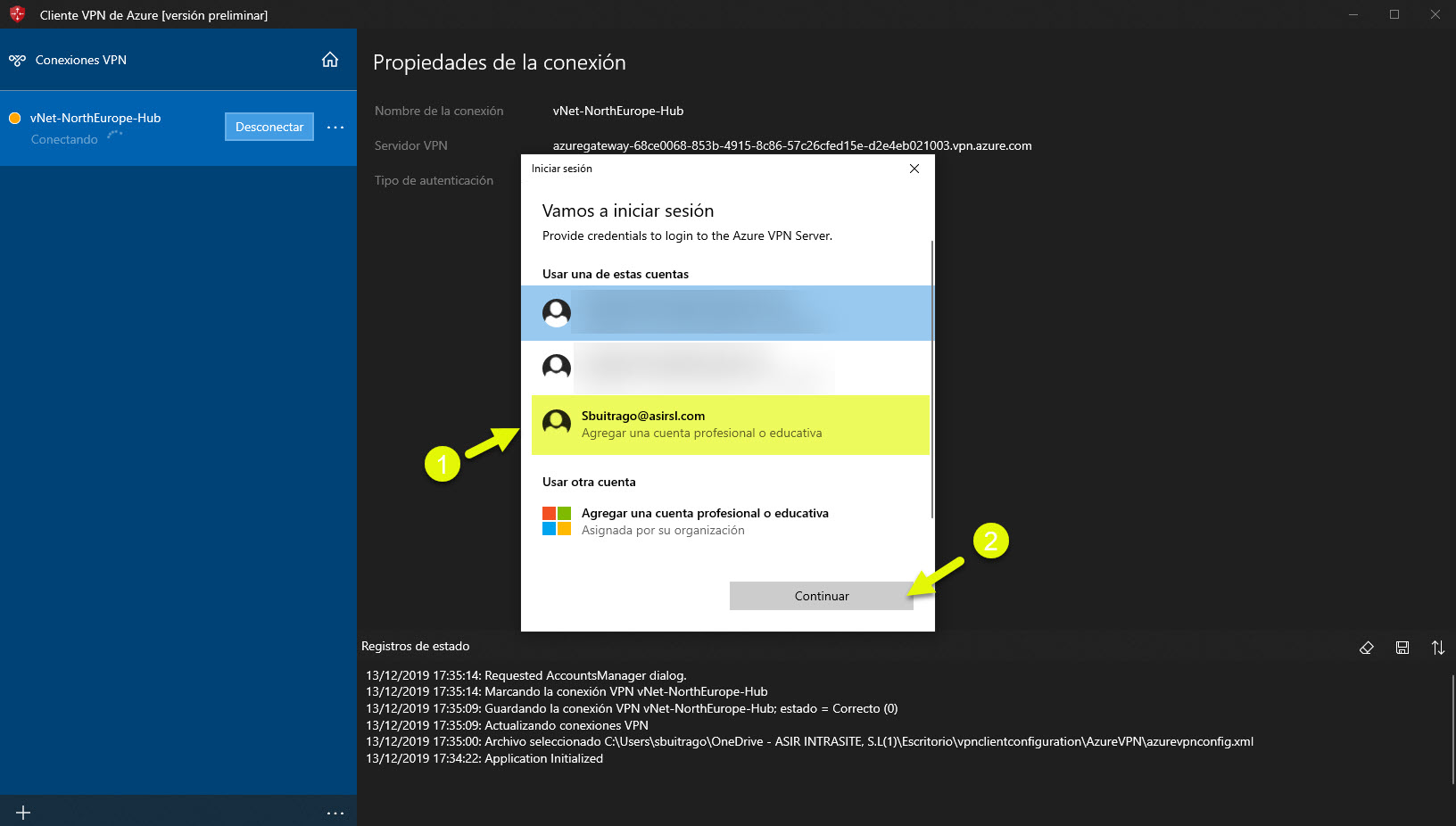

Y ya nos solicita las credenciales de AzureAD!!! Tenemos que elegir nuestra cuenta de nuestro directorio y pulsar en Continuar:

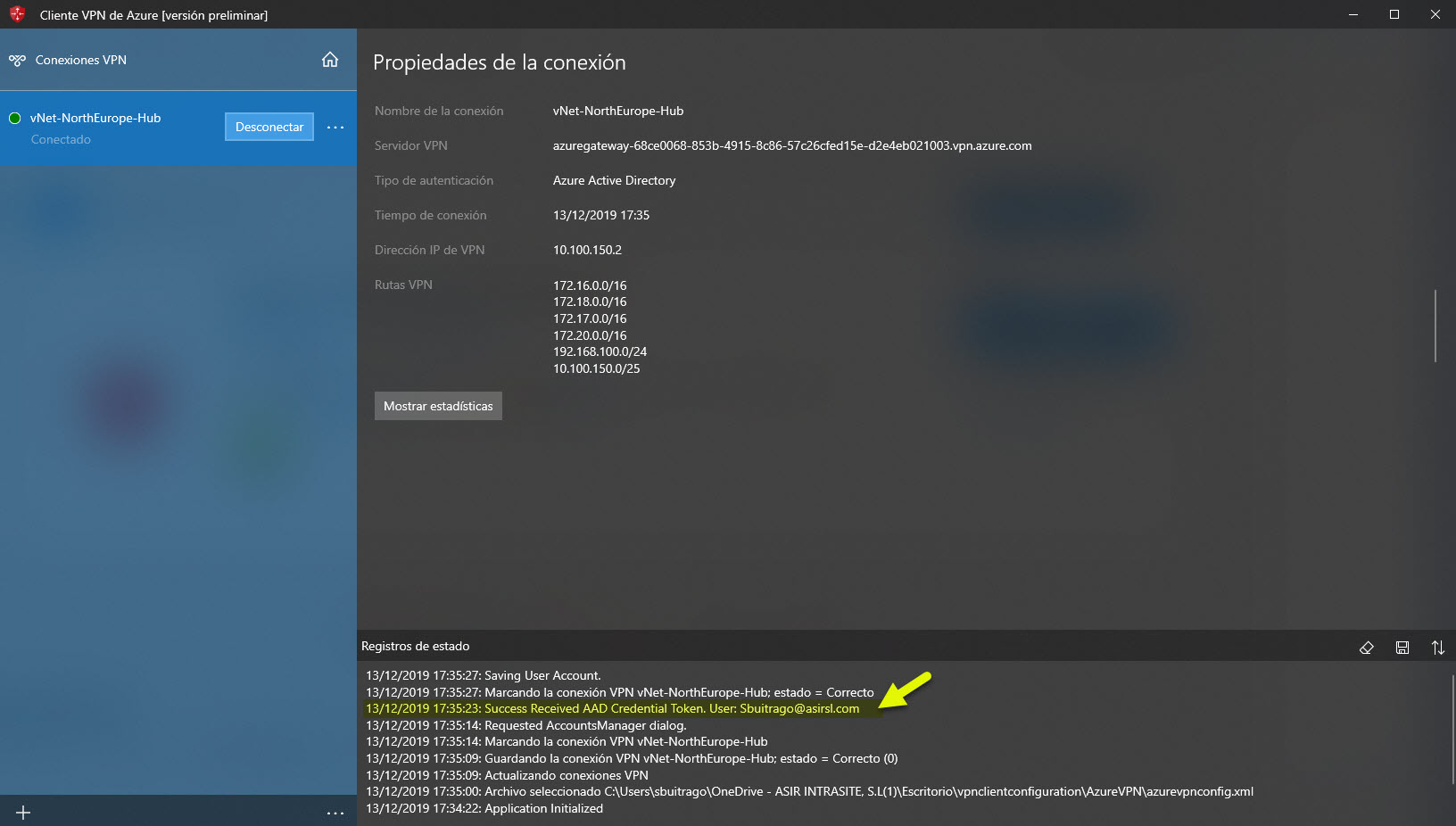

Perfecto, ya estamos conectados a la VPN de Azure autenticando con nuestras credenciales de AzureAD!!

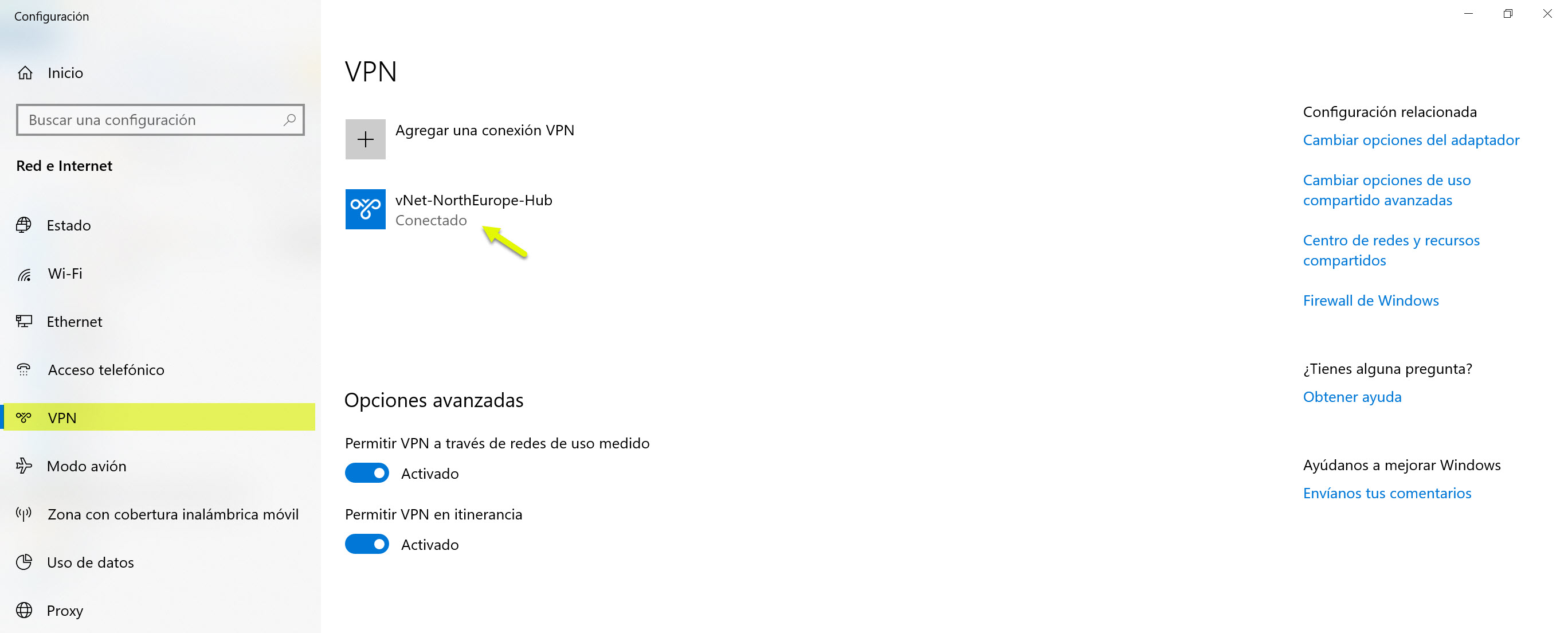

Si vais a la configuración de las VPN en las configuraciones de vuestro Windows 10 ahí veréis la conexión

Como veis es muy sencillo, en unos cuantos pasos tenemos nuestra configuración completada.

Ahora si, como siempre, os toca a vosotros probarlo!!