Windows Server 2012: DirectAccess (Actualizado 15-02-2013)

Ahora más que nunca las comunicaciones juegan un papel fundamental en el mundo empresarial, desde recibir el correo en nuestros SmartPhones hasta conectarnos remotamente vía VDI a nuestro equipo personal. Las oficinas o centros de trabajo “permanentes” dejan de ser algo esencial para las empresas, ahora las oficinas son los CPD de los proveedores de servicios de Data Center, nuestras salas de reuniones son las conferencias online de Lync. De ahi que las comunicaciones juegan un papel fundamental en este modelo de negocio, y seguramente en cualquier otro en el cual tengamos usuarios itinerantes. Pero ahora nuestro principal problema es la seguridad y disponibilidad de los servicios. Además, debemos pensar en la “comodidad” de los usuarios para acceder a la información de la empresa, y que el personal de soporte pueda responder con rapidez a las peticiones de los usuarios.

Ahora más que nunca las comunicaciones juegan un papel fundamental en el mundo empresarial, desde recibir el correo en nuestros SmartPhones hasta conectarnos remotamente vía VDI a nuestro equipo personal. Las oficinas o centros de trabajo “permanentes” dejan de ser algo esencial para las empresas, ahora las oficinas son los CPD de los proveedores de servicios de Data Center, nuestras salas de reuniones son las conferencias online de Lync. De ahi que las comunicaciones juegan un papel fundamental en este modelo de negocio, y seguramente en cualquier otro en el cual tengamos usuarios itinerantes. Pero ahora nuestro principal problema es la seguridad y disponibilidad de los servicios. Además, debemos pensar en la “comodidad” de los usuarios para acceder a la información de la empresa, y que el personal de soporte pueda responder con rapidez a las peticiones de los usuarios.

Desde hace muchos años disponemos de diferentes formas de conectarnos a nuestra infraestructura de forma segura, y casi todas ellas pasan por conectarnos mediante una VPN en sus múltiples variantes (IPSec, SSH, SSL, PPTP, SSTP, etc…). Pero esto siempre ha llevado consigo ciertos inconvenientes, como son:

- Configuraciones manuales en los equipos clientes

- Hardware específico para los terminadores VPN

- Filtro de puertos desde redes públicas: Hoteles, Redes Empresariales, Wireless Públicas, etc..

- Formación a los usuarios

- Soporte a los usuarios remotos

Posteriormente han ido surgiendo nuevas tecnologías o servicios que iban haciendo más sencillo este tipo de implementaciones, cumpliendo por lo menos el objetivo final que era conectarse remotamente a los servidores de la empresa. TS Gateway es uno de esos nuevos servicios que “solucionaba” o pretendía eliminar la complejidad de las conexiones VPN, además de facilitar la conexión a los usuarios sin que para ello tengamos que comprometer la seguridad de la empresa. Al final no deja de ser una conexión tunelizada hacia servidores RDS exponiendo para ello un servicio bajo el protocolo SSL. Pero en muchas ocasiones queremos que los usuarios remotos trabajen directamente desde sus estaciones de trabajo, lo cual en muchas ocasiones resulta más fácil y ágil. Además, queremos que nuestros equipos del dominio cuando estén físicamente fuera de la organización (si adoptamos el modelo de negocio basado en la nube esto ya es el “por defecto“) se encuentren adecuadamente protegidos al igual que nuestros usuarios y su información. Con esta filosofía nació DirectAccess en Windows Server 2008 R2, una tecnología que sin necesidad de VPN nos mantiene conectados a nuestra organización desde antes de iniciar sesión en nuestro equipo. El problema que inicialmente tenía esta tecnología eran los requisitos a nivel de infraestructura, puesto que no todas las empresas podrían optar a esas exigencias técnicas (Requisitos de DirectAccess):

- Uno o varios servidores de DirectAccess que ejecuten Windows Server 2008 R2 (con o sin UAG) con dos adaptadores de red: uno conectado directamente a Internet y otro conectado a la intranet. Los servidores de DirectAccess deben ser miembros de un dominio de AD DS.

- En el servidor de DirectAccess, al menos dos direcciones IPv4 públicas consecutivas asignadas al adaptador de red que está conectado a Internet.

- Equipos cliente de DirectAccess que ejecuten Windows 7 Enterprise o Ultimate. Los clientes de DirectAccess deben ser miembros de un dominio de AD DS.

- Al menos un controlador de dominio y un servidor DNS que ejecute Windows Server 2008 SP2 o Windows Server 2008 R2. Cuando se usa UAG, DirectAccess se puede implementar con servidores DNS y controladores de dominio que ejecutan Windows Server 2003 cuando la funcionalidad NAT64 está habilitada.

- Una infraestructura de clave pública (PKI) para emitir certificados de equipo y, opcionalmente, certificados de tarjeta inteligente para la autenticación de este tipo de tarjetas y certificados de mantenimiento para NAP.

- Sin UAG, un dispositivo NAT64 opcional para proporcionar acceso a recursos de solo IPv4 para los clientes de DirectAccess. DirectAccess con UAG proporciona un dispositivo NAT64 integrado.

Estos requisitos eran más o menos asequibles por cualquier empresa, el problema era la necesidad de tener direccionamiento IPv6. Puesto que para muchas organizaciones era inviable el adaptar todos los elementos de red y servidores a esta nueva versión de IP. Está claro que antes o después las empresas cambiarán a IPv6, cuando salió DirectAccess con Windows Server 2008 R2 aún quedaba (y creo que queda) mucho camino por recorrer en este tema. Desde luego la tecnología era la adecuada y solventaba todos los problemas de antaño:

- No más VPN de acceso remoto

- Posibilidad de soporte remoto desde el dpto. de IT hacia los usuarios remotos

- Facilidad de gestión y mantenimiento

- etc..

Pero con la llegada de Windows Server 2012 todo ha vuelto a dar un giro de 180o y los requisitos son más asequibles para la mayoría de las empresas:

- No es necesario tener una infraestructura de clave pública (PKI)

- Necesitamos únicamente una dirección IP pública versión 4 y convive con NAT

- No tener deshabilitado IPv6 en nuestra red

- Necesitamos un DC y un DNS server en Windows Server 2012

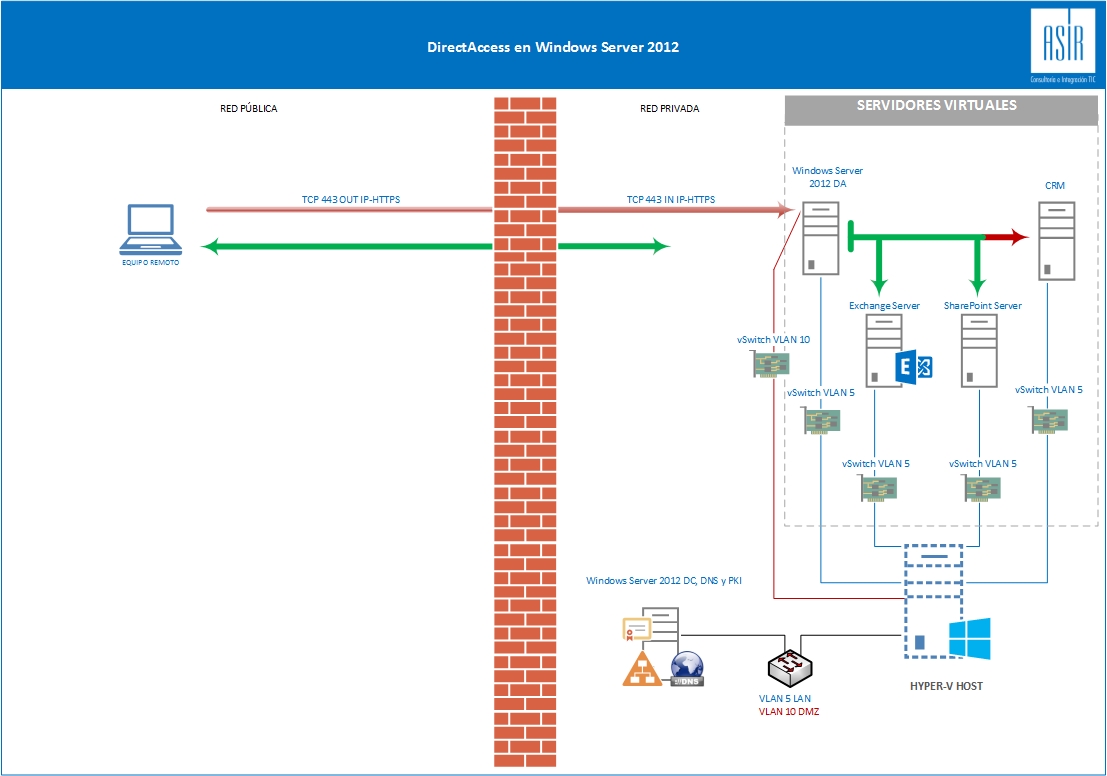

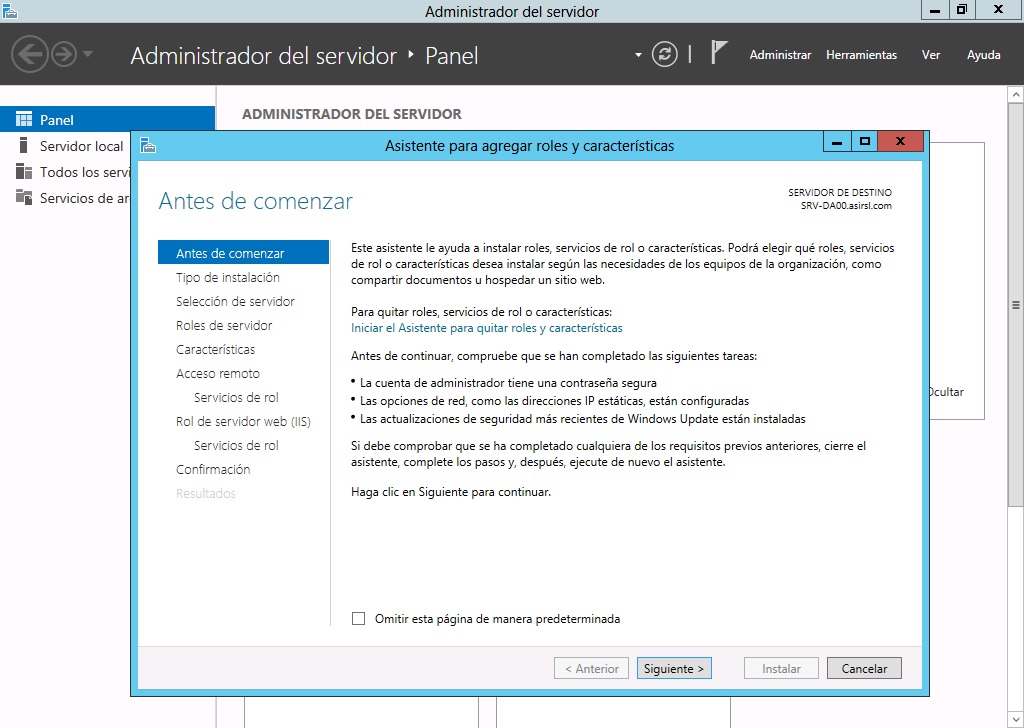

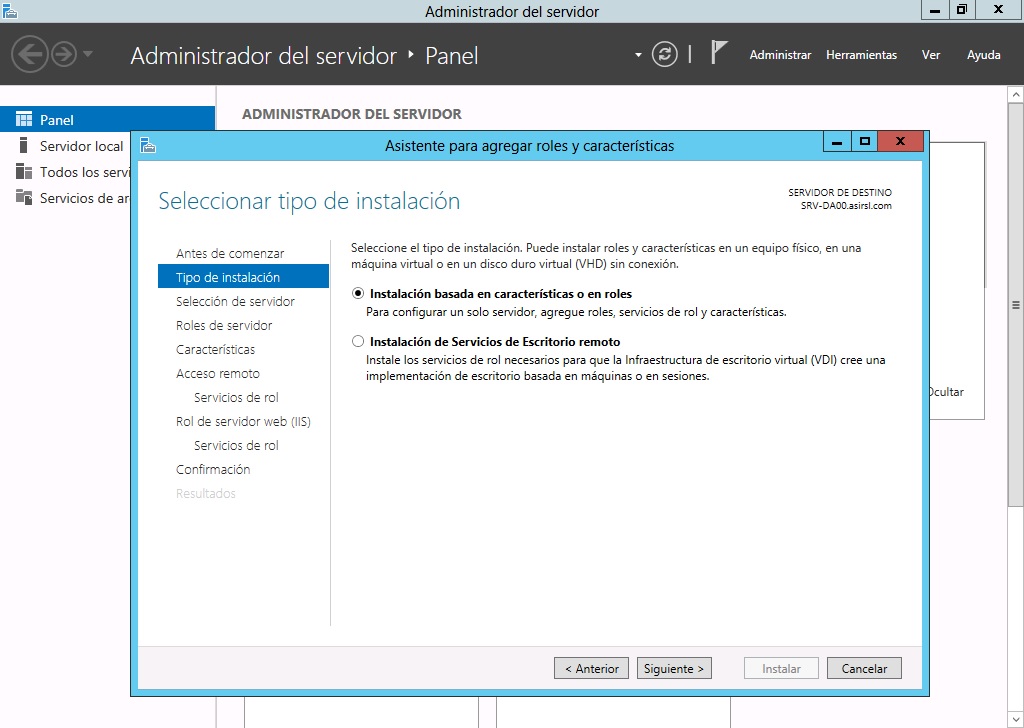

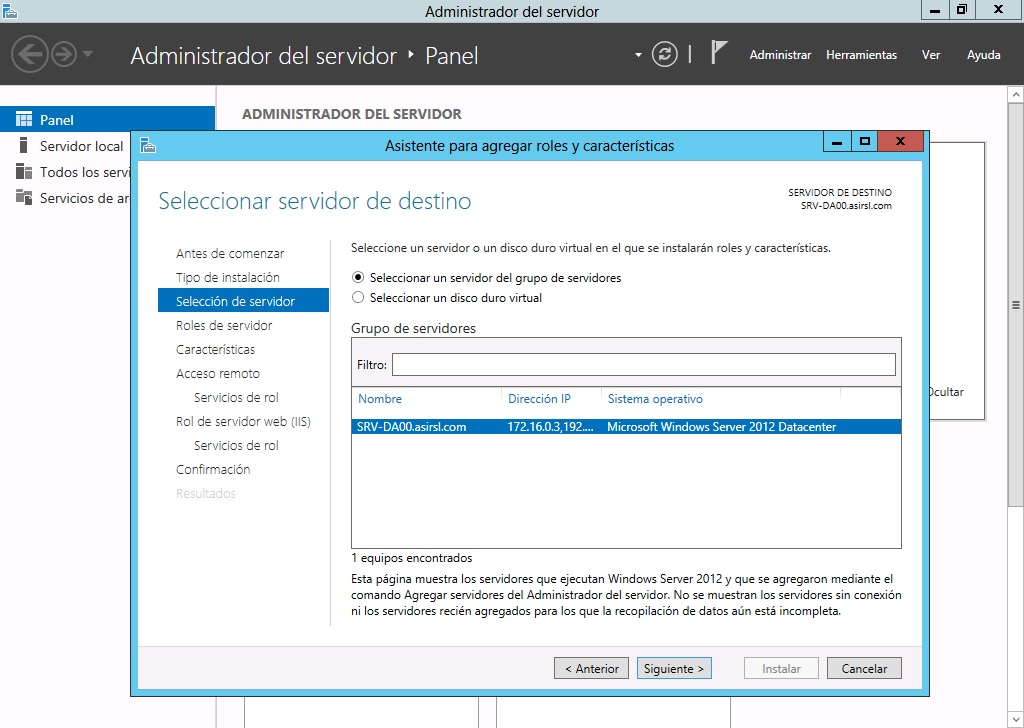

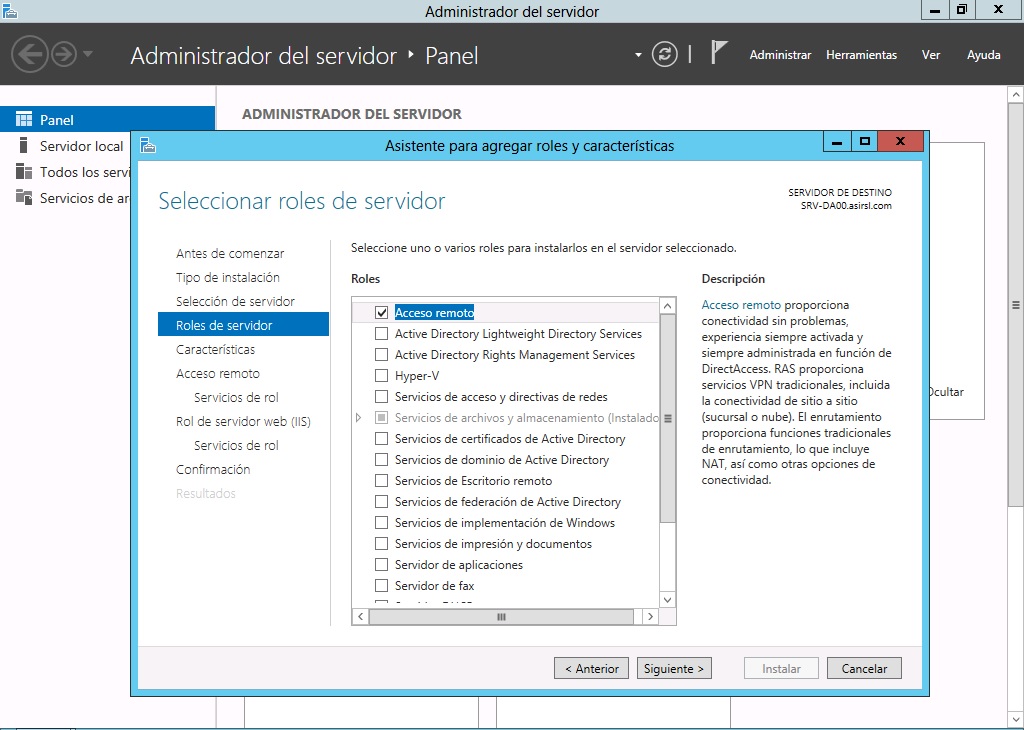

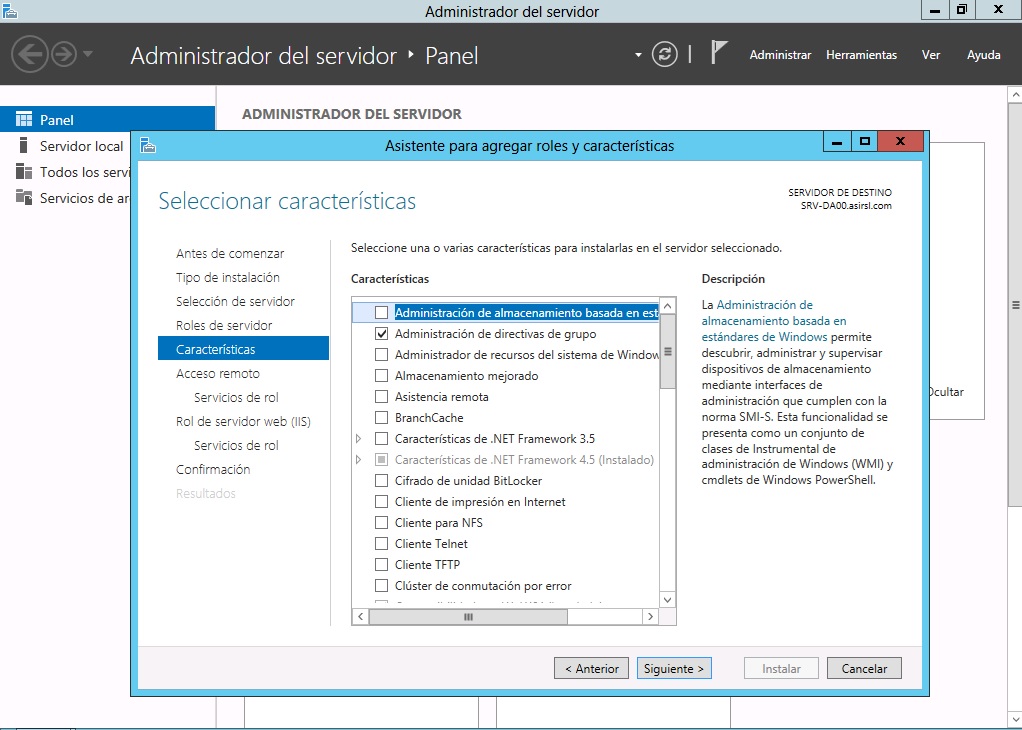

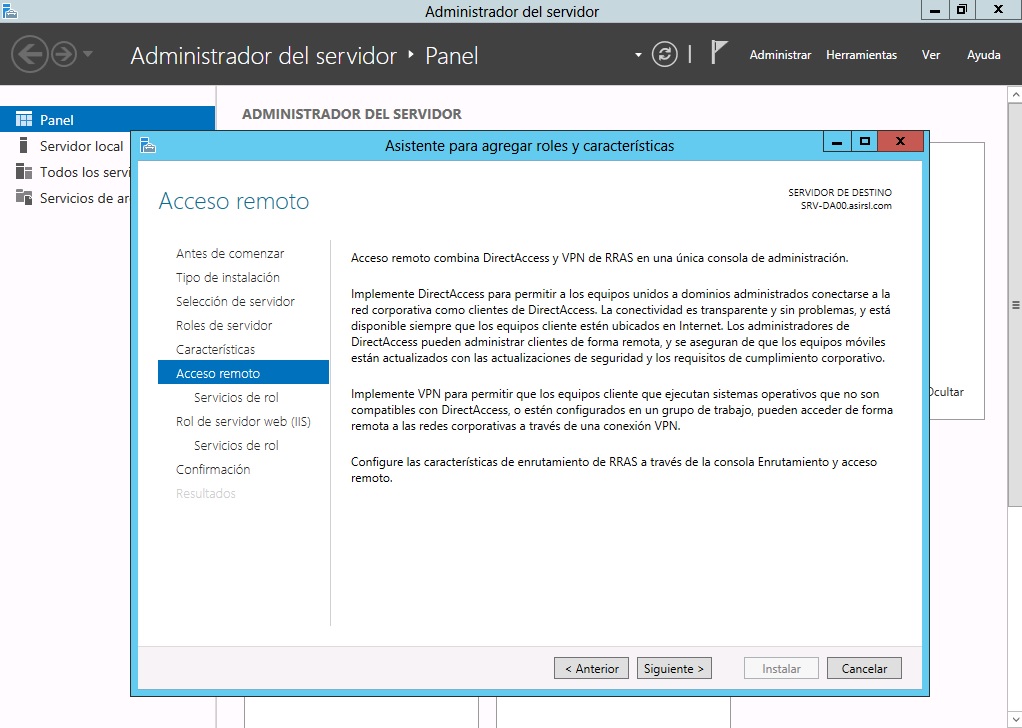

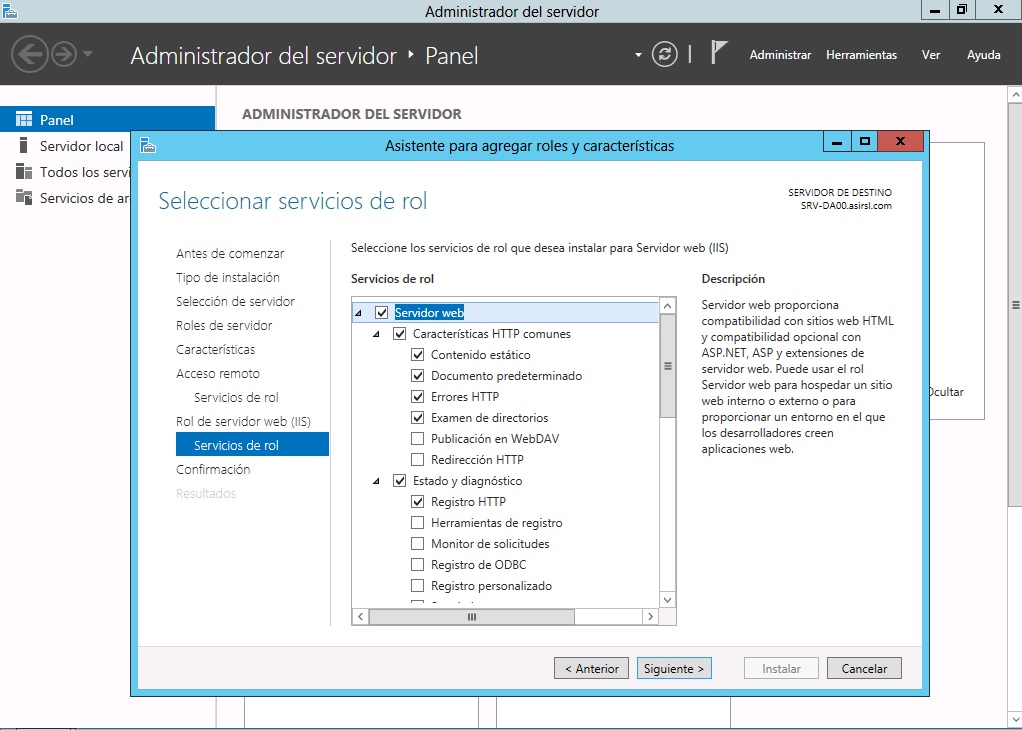

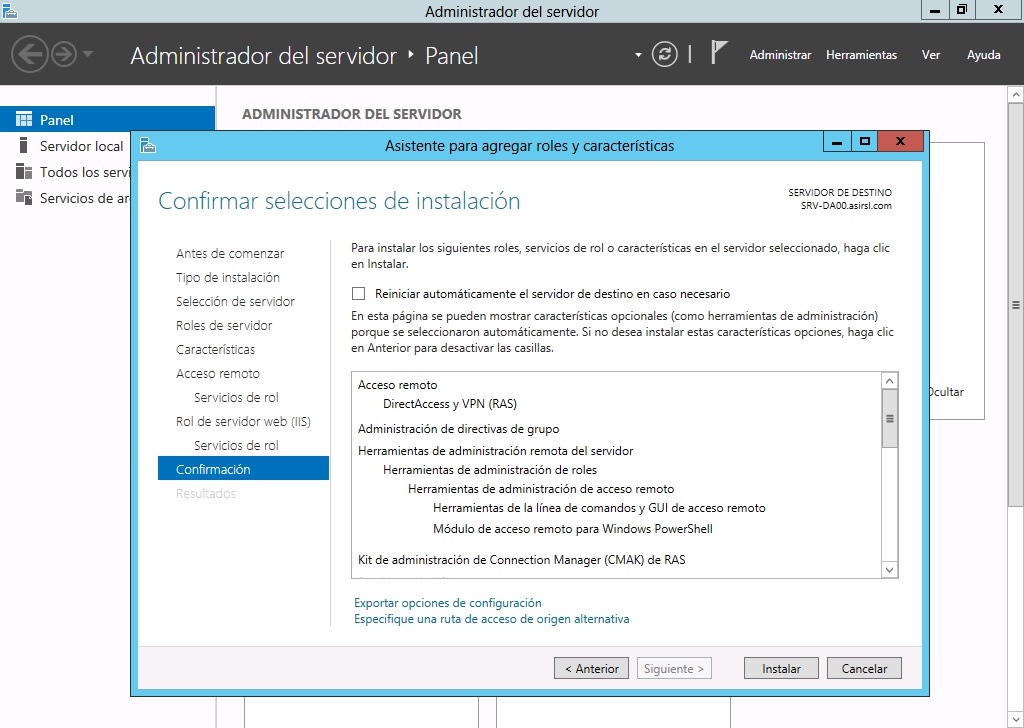

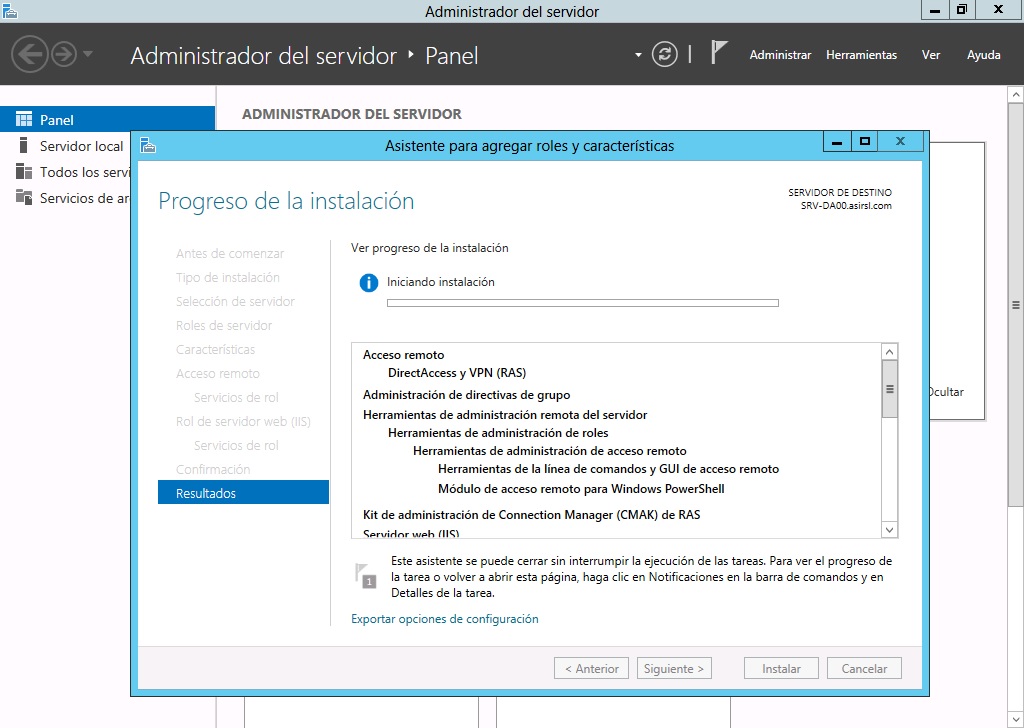

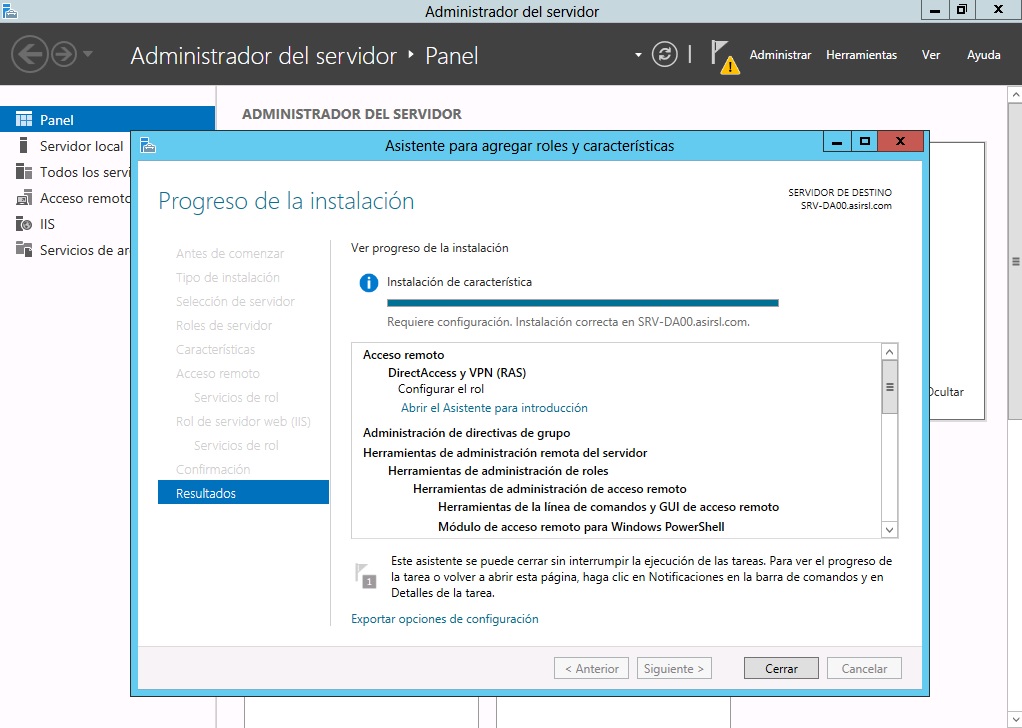

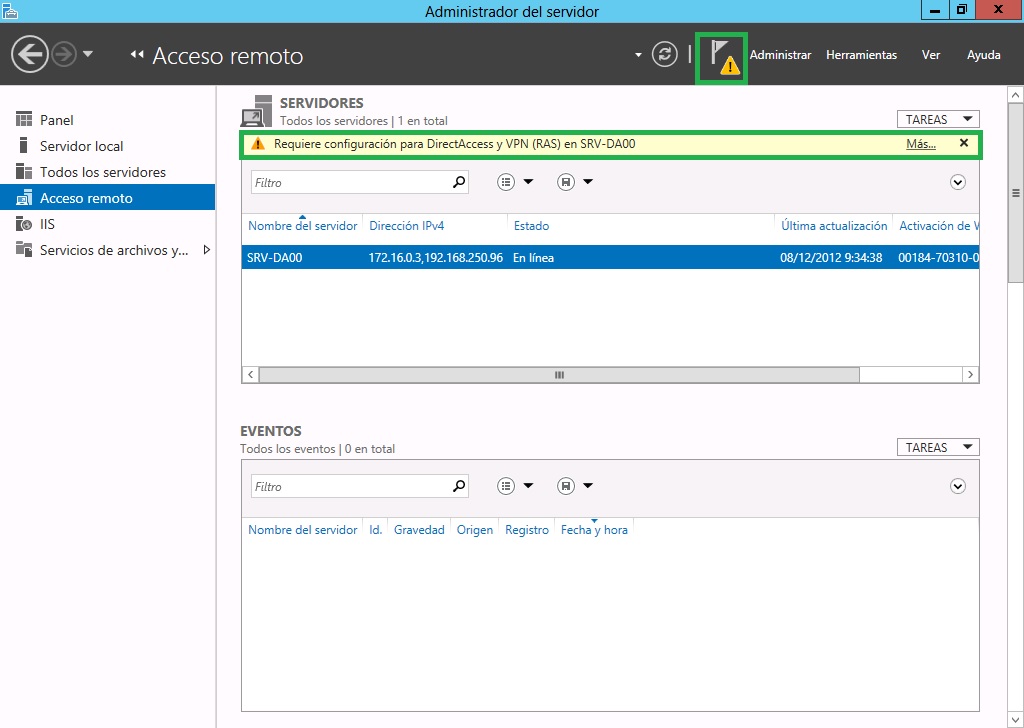

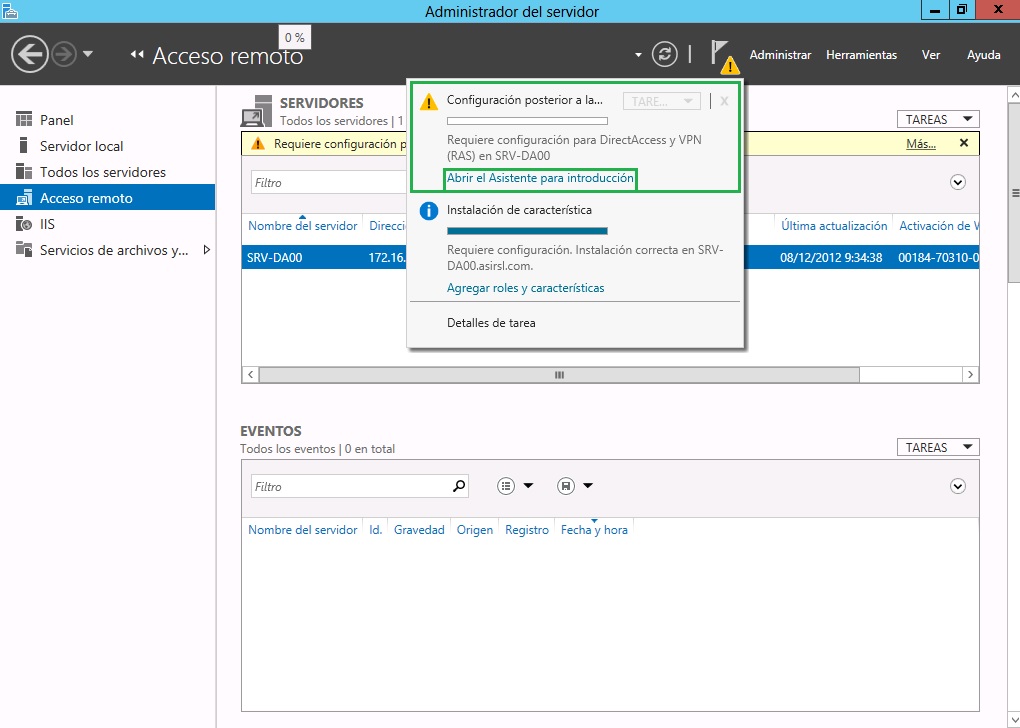

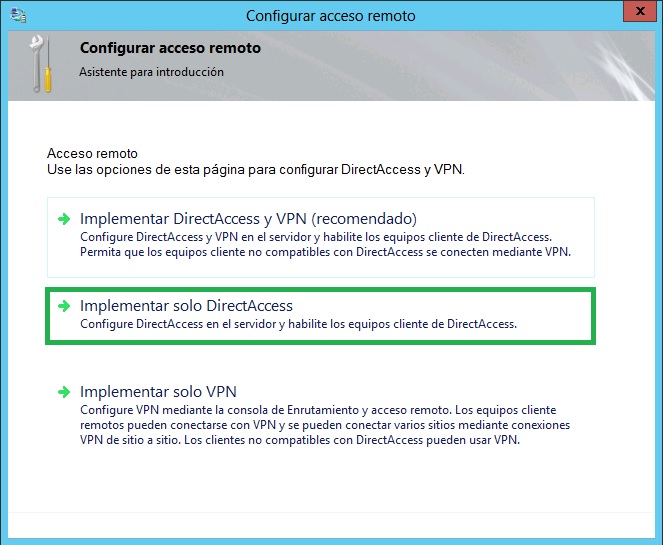

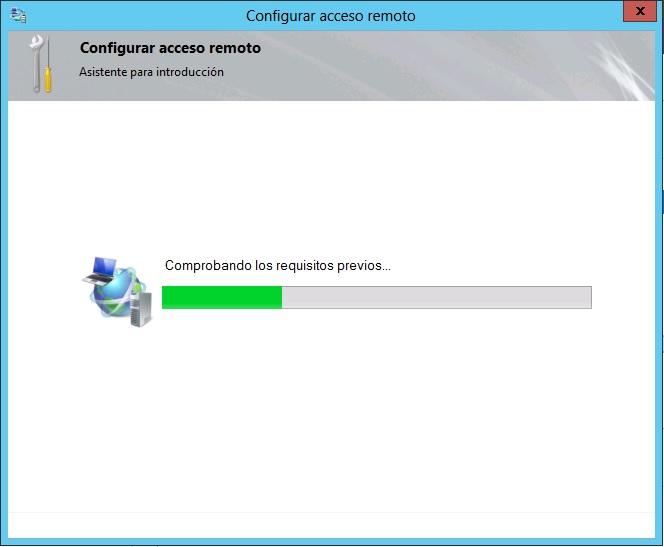

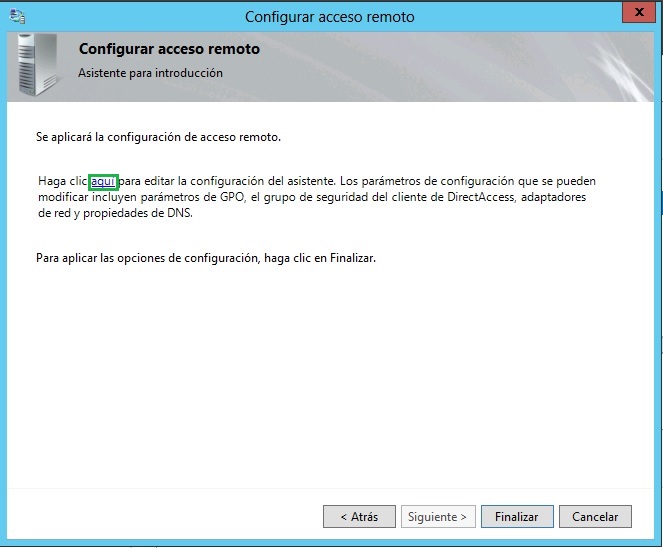

Una vez que hemos visto muy por encima los requisitos necesarios para implementar Direct Access, vamos a ver su configuración. Primero os muestro el esquema que he montado para este LAB:

Aquí os muetros los datos IP del esquema que utilizaremos en el LAB

| SERVIDOR | ROL | IP 1 (LAN) | IP 2 (DMZ) |

|---|---|---|---|

| SRV-DA00 | DIRECT ACCESS | 192.168.250.96 | 172.16.0.2 |

| SRV-DC00 | ADDS, CA, DNS | 192.168.250.200 | |

| SRV-CRM00 | CRM | 192.168.250.100 | |

| SRV-SP00 | SHAREPOINT | 192.168.250.101 | |

| SRV-MAIL00 | EXCHANGE SERVER | 192.168.250.102 | |

| ASIRPORT01 | Cliente de DirectAccess | 192.168.00/24 | |

| La subred 192.168.250.0/24 pertenece a la VLAN 5 y la subred 172.16.0.0/28 pertenece a la VLAN 10 | |||

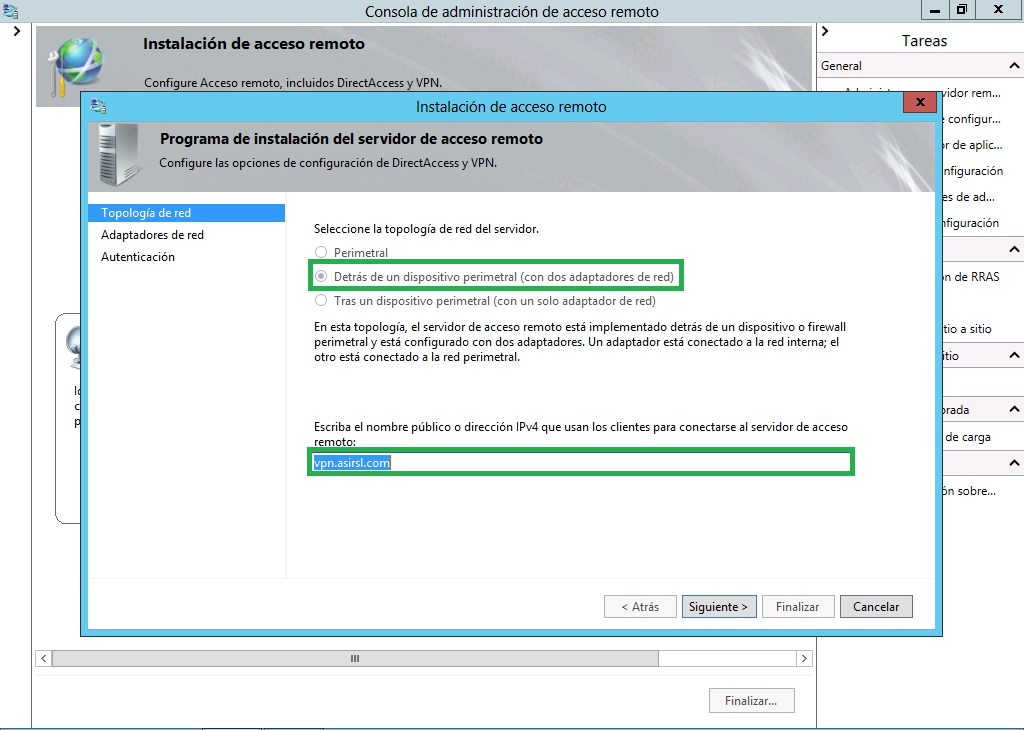

Ahora debemos elegir la topología de servidor:

Perimetral: debemos tener dos direcciones IP Públicas contiguas (IPv4 o IPv6) si usamos Teredo. Sino utilizamos Teredo podemos utilizar una sola IP v4 o v6

Detrás de un dispositivo perimetral (con dos adaptadores): cada adaptador debe tener una IP v4 o v6, la interface LAN debe ser una IP privada.

Tras un dispositivo perimetral (con un solo adaptador de red): está también detrás de un dispositivo de seguridad pero con una única tarjeta de red, con una IP privada

Nosotros vamos a escoger la segunda opción y como nombre público para acceder al DirectAccess será vpn.asirsl.com, recordad que este registro DNS debemos tenerlo creado en nuestro servidor DNS externo

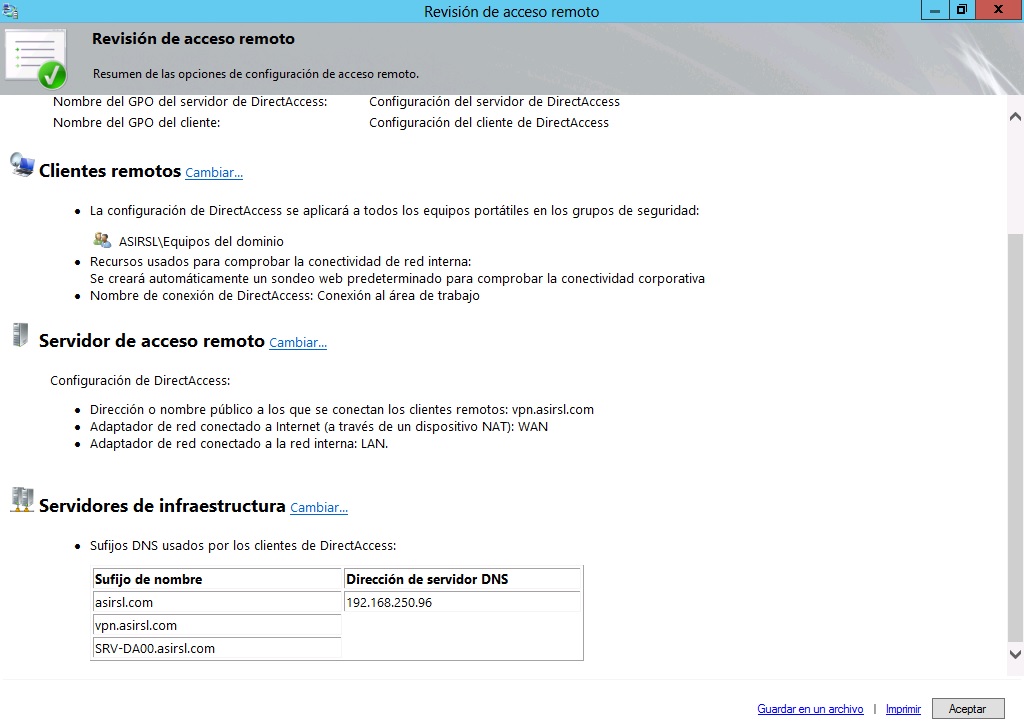

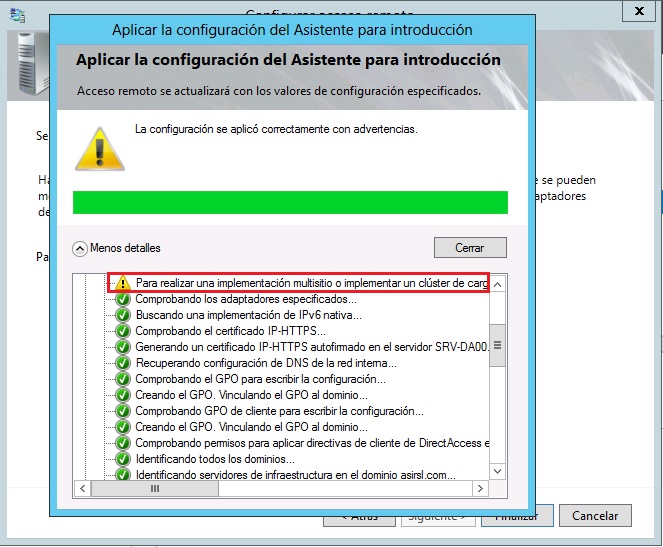

Una vez creada la configuración nos muestra el resultado, si existen advertencias nos mostrará cual es el problema. En nuestro caso solo nos comenta que si queremos configurar la opción de multisitio o clúster debemos revisarlo (esto lo veremos en otro artículo)

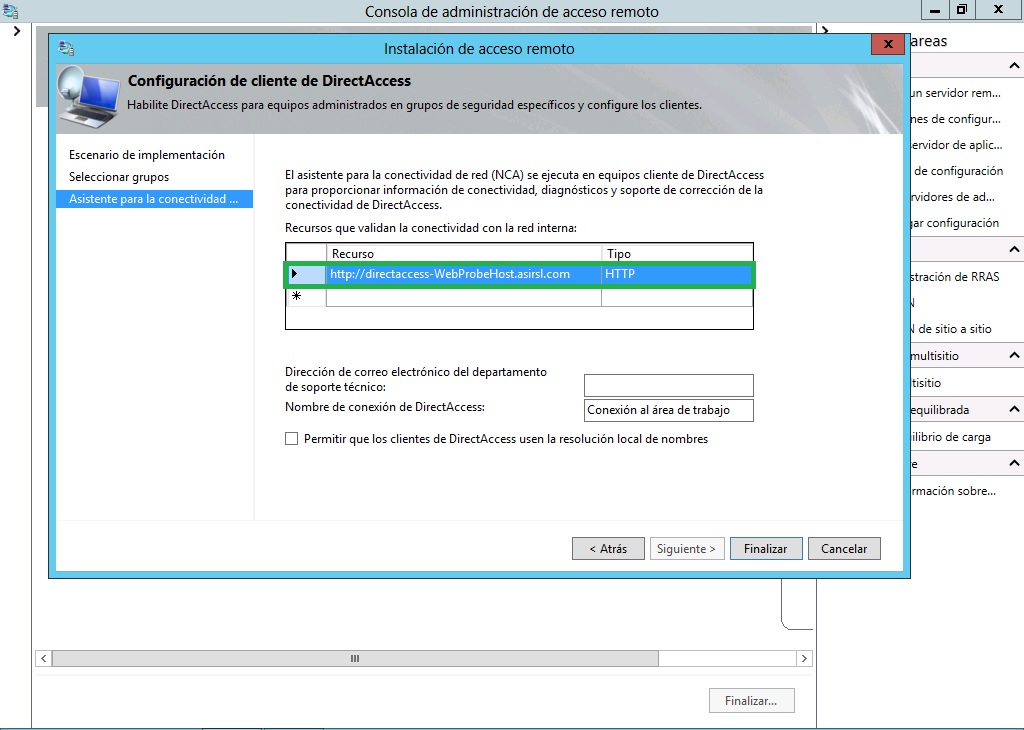

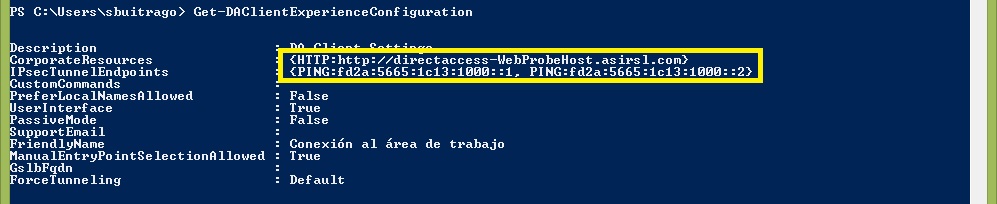

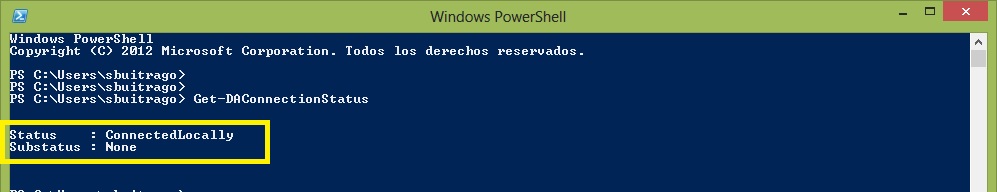

Nombre del alias: directaccess-WebProbehost

Dirección IP: 192.168.250.96 (DirectAccess)

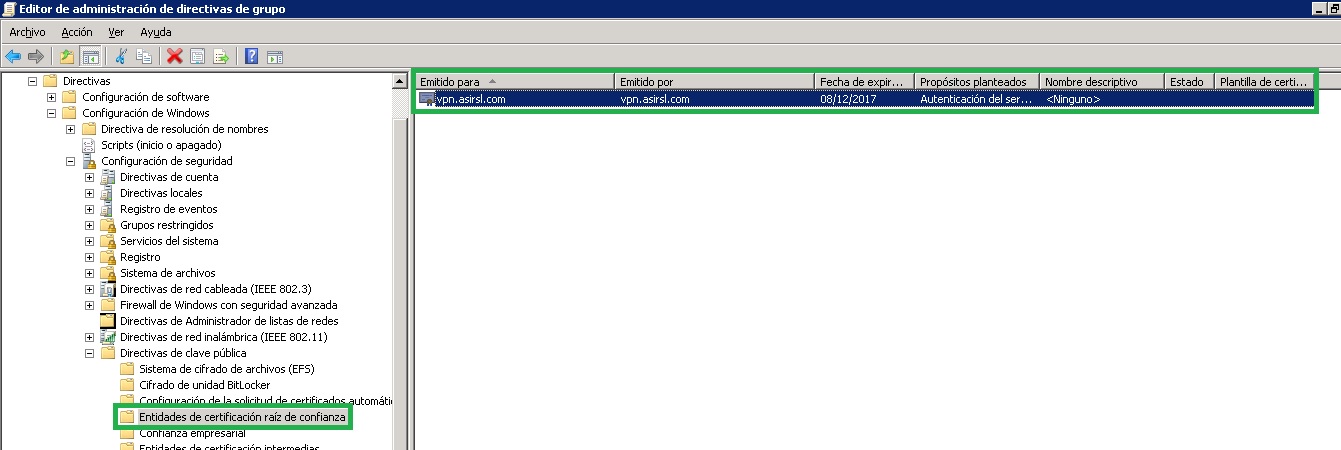

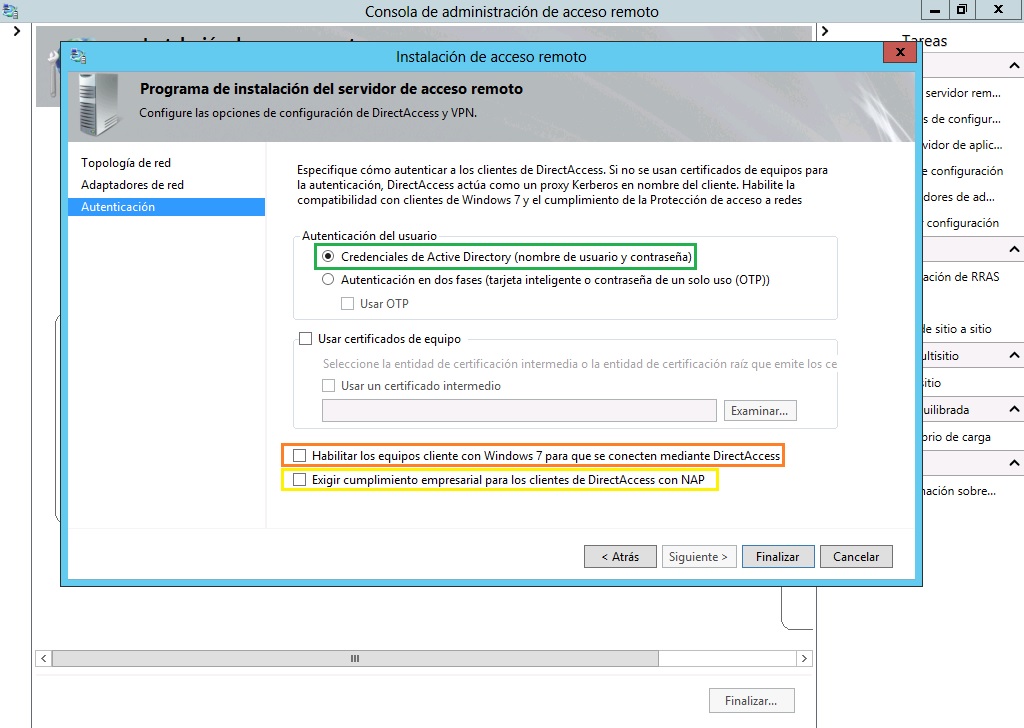

Podemos elegir las interfaces del servidor para los perfiles externo o interno, además de seleccionar el certificado autofirmado que utilizaremos para autenticar las conexiones IP-HTTPS. Si queremos utilizar un certificado de nuestra CA debemos desmarcar la casilla Usar un certificado autofirmado…. y seleccionar el certificado que queremos usar desde el almacén de certificados local del equipo. Por lo que previamente debemos instalar el certificado que queremos utilizar, pero si queremos utilizar el autofirmado ya lo tenemos instalado, solo debemos seleccionarlo. Siendo un certificado autofirmado debería mostrarnos una alerta en los equipos clientes porque no será de confianza para el resto de equipos, pero esto se soluciona con la GPO que se ha creado con la configuración del DirectAccess (Configuración del cliente de DirectAccess), que agrega el certificado autofirmado como raíz de confianza para los equipos a los cuales se les aplica la directiva:

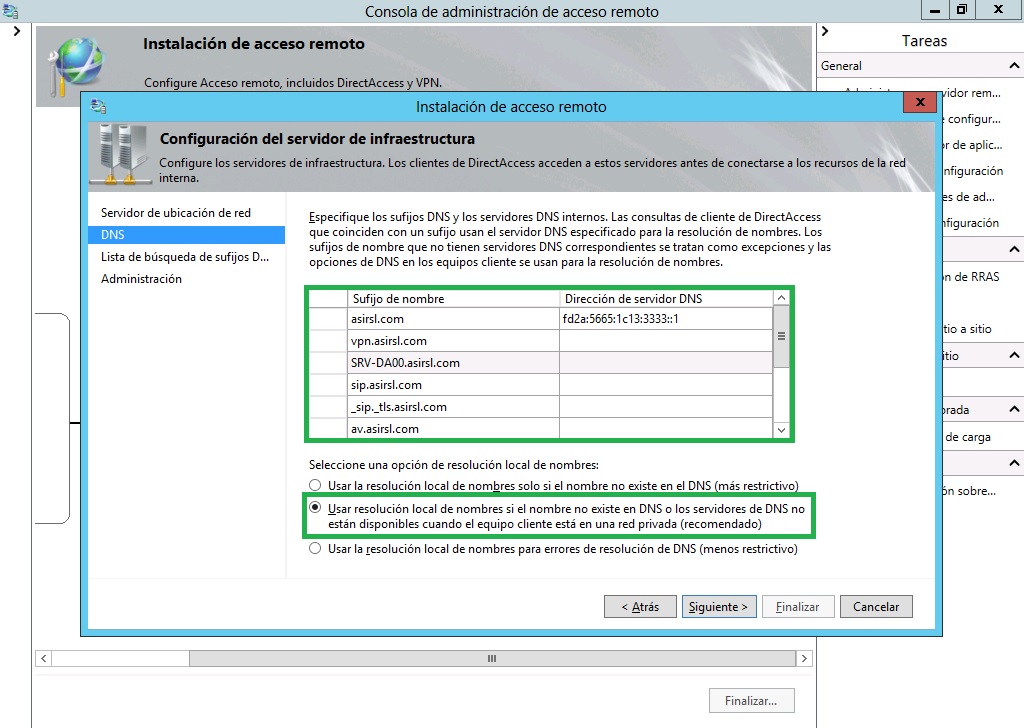

Aquí configuramos el split-dns si tenemos el mismo nombre de dominio interno y externo. Podemos definir que host queremos evitar que se resuelvan internamente, si utilizamos Lync debemos establecer las siguientes exclusiones, de tal forma que estos registros el cliente los resolverá en el DNS externo:

| Ámbito | Tipo | FQDN | Servicio |

|---|---|---|---|

| Externo | SRV | _sip._tls.asirsl.com | Descubrimiento automático de los servidores de acceso de Lync |

| Externo | A | sip.asirsl.com | Interface Externa del EDGE de Acceso |

| Externo | A | webconf.asirsl.com | Interface Externa del EDGE de Conferencia |

| Externo | A | av.asirsl.com | Interface Externa del EDGE de AV |

| Externo | A | lync.asirsl.com | Servicios Web del Front-END (ABS, etc…) |

| Externo | A | meet.asirsl.com | URL de las reuniones online |

| Externo | A | dialin.asirsl.com | URL de Conferencia Telefónica |

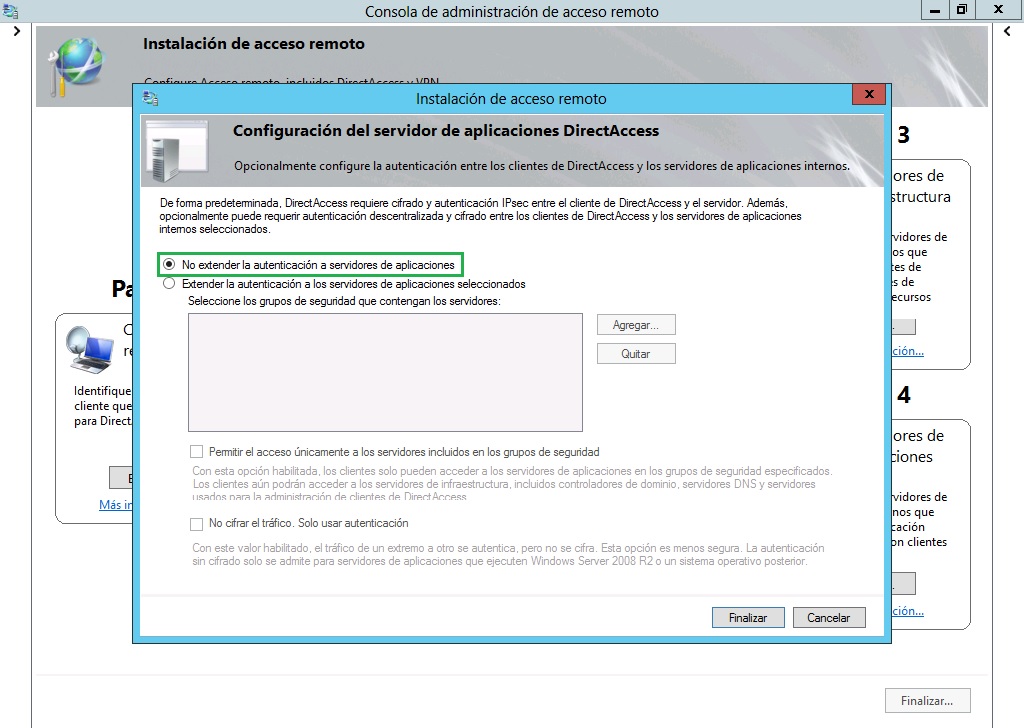

Paso 4, configuraremos a que servidores tendrán acceso los clientes DirectAccess

Podemos crear un grupo de seguridad y añadir como miembros a los servidores a los cuales los clientes DirectAccess tendrán acceso

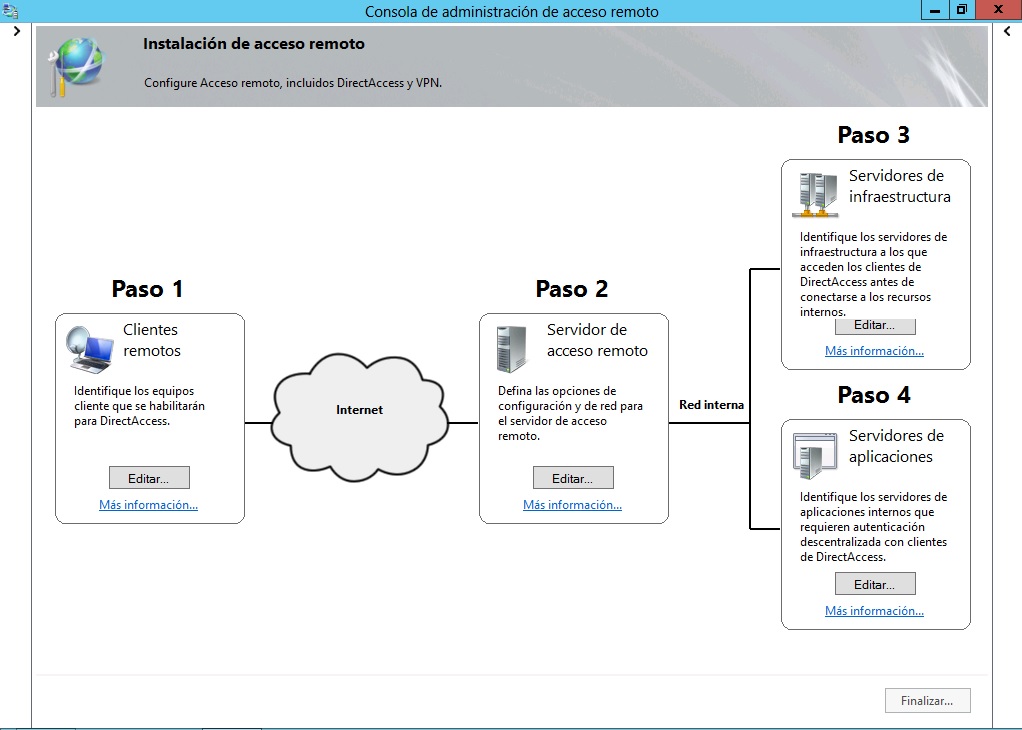

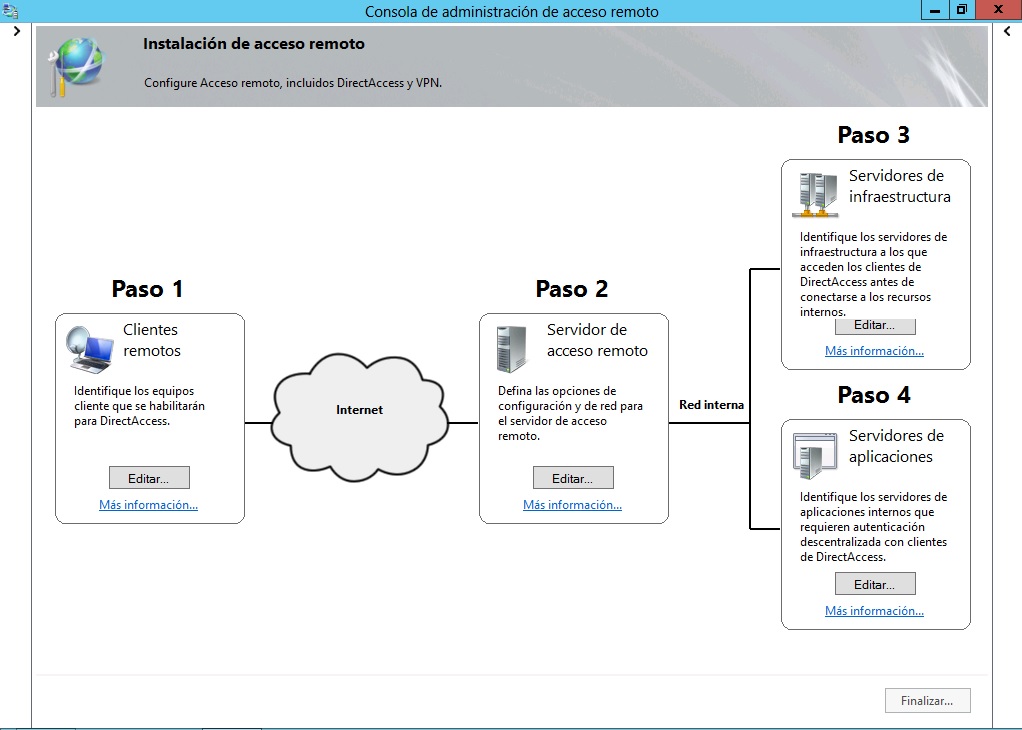

CONFIGURACIÓN, nos muestra el esquema de la configuración del DirectAccess de manera gráfica y podemos editarla en cualquier momento

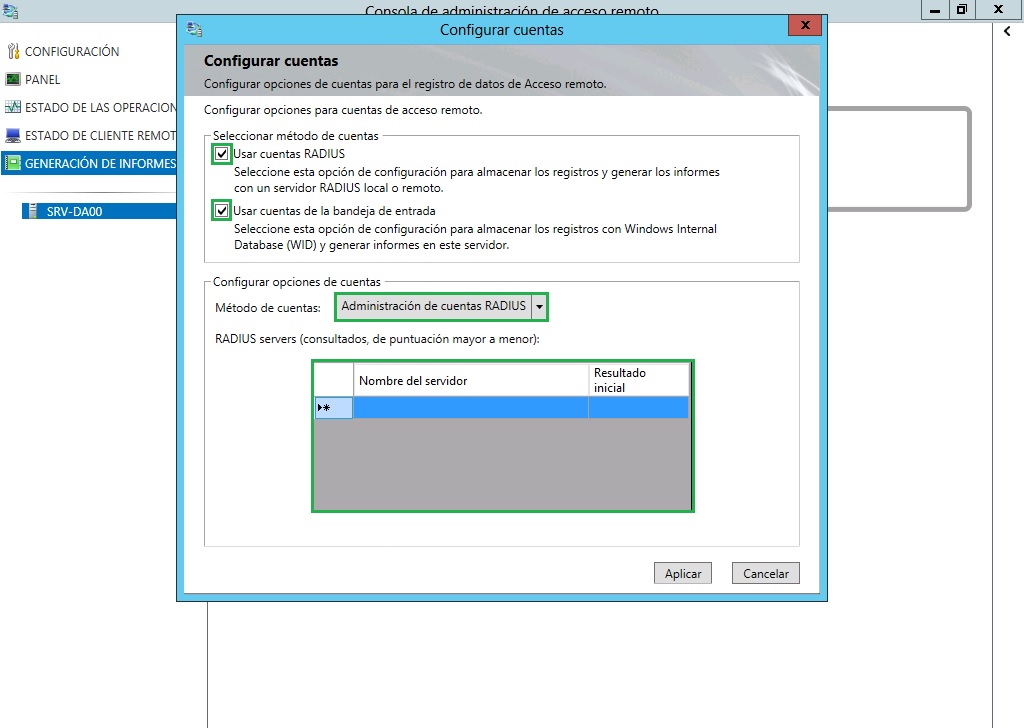

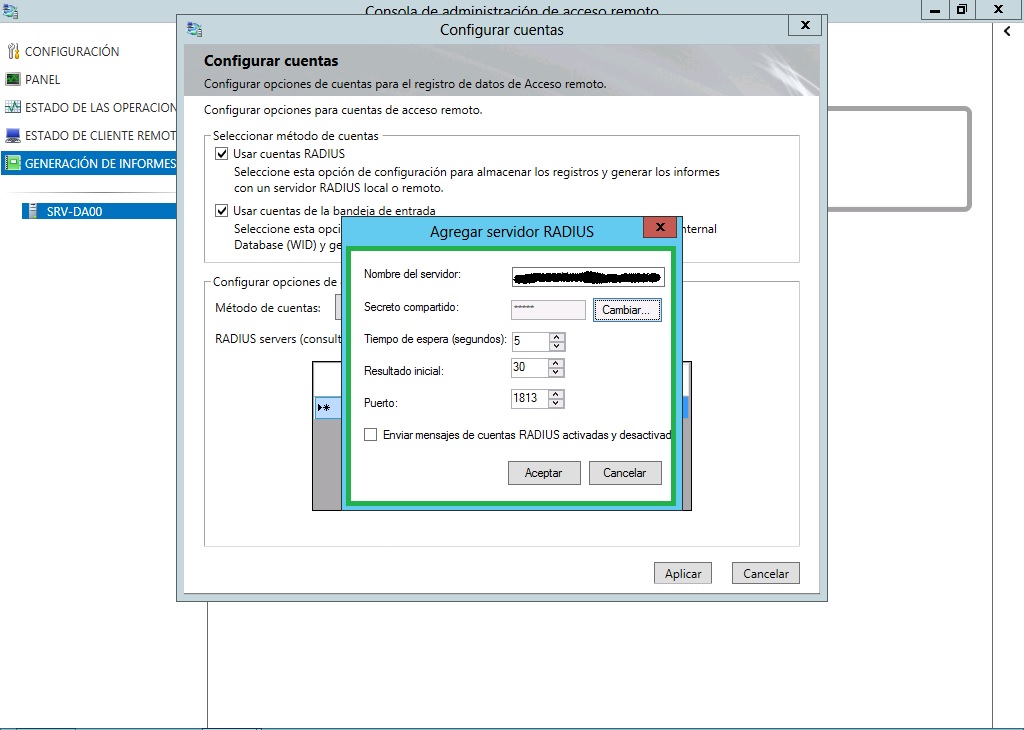

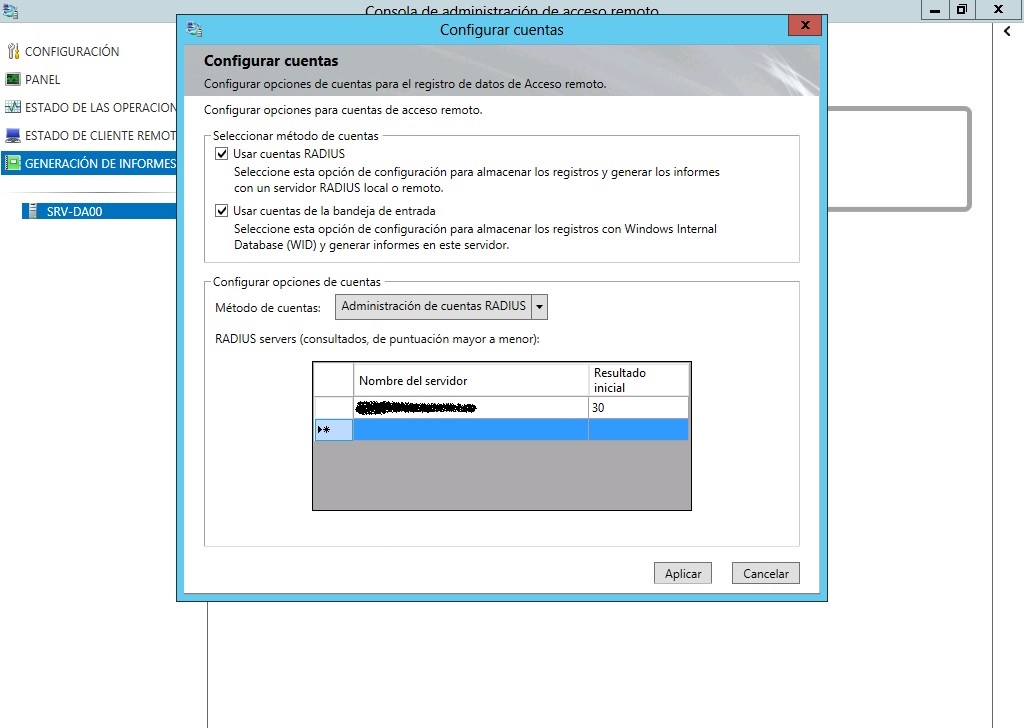

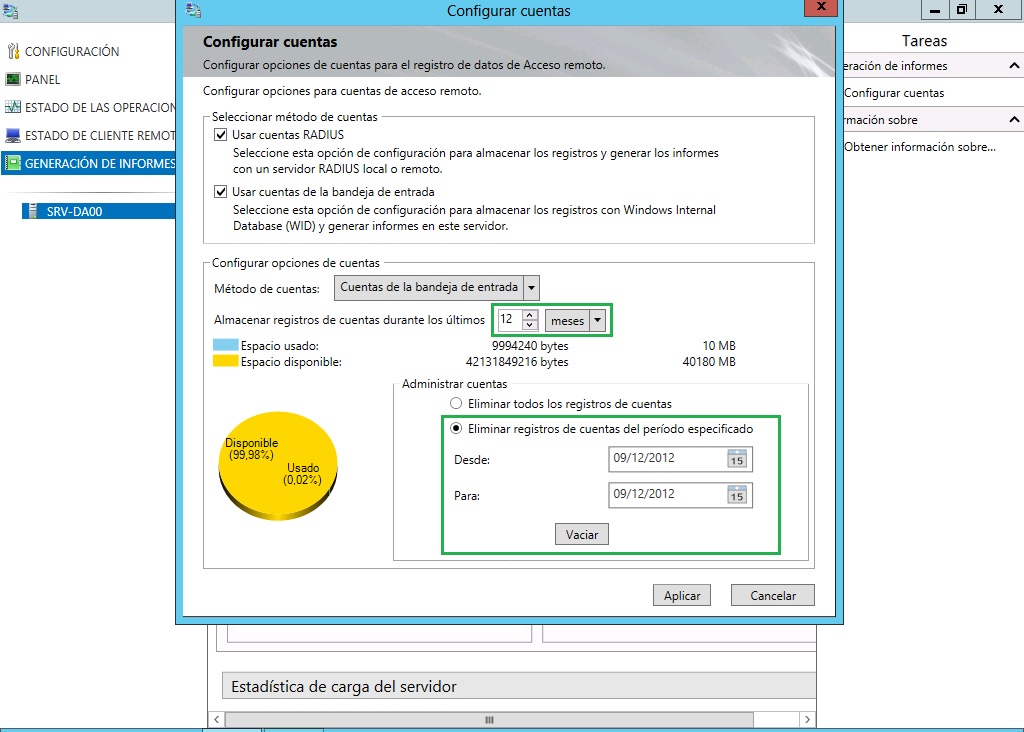

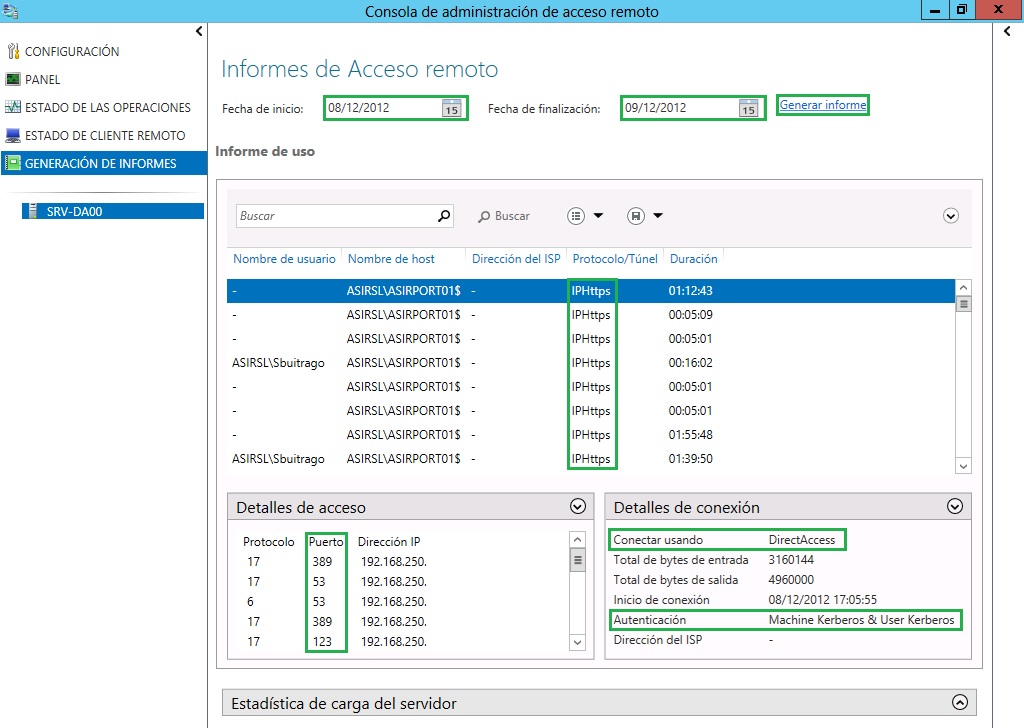

Ahora debemos configurar ambas opciones, primero vamos a empezar con RADIUS. En mi caso tengo un servidor NPS que utilizo para la autenticación de la red inalámbrica, autenticación de dispositivos de seguridad (Routers, AP, Switchs, etc..) para su administración. La configuración del NPS no la voy a describir en este artículo, únicamente comenta que debemos dar de alta el cliente RADIUS en el NPS que será nuestro servidor de DirectAccess (SRV-DA00). Una vez configurado con su pre-shared-key configuramos el DirectAcces

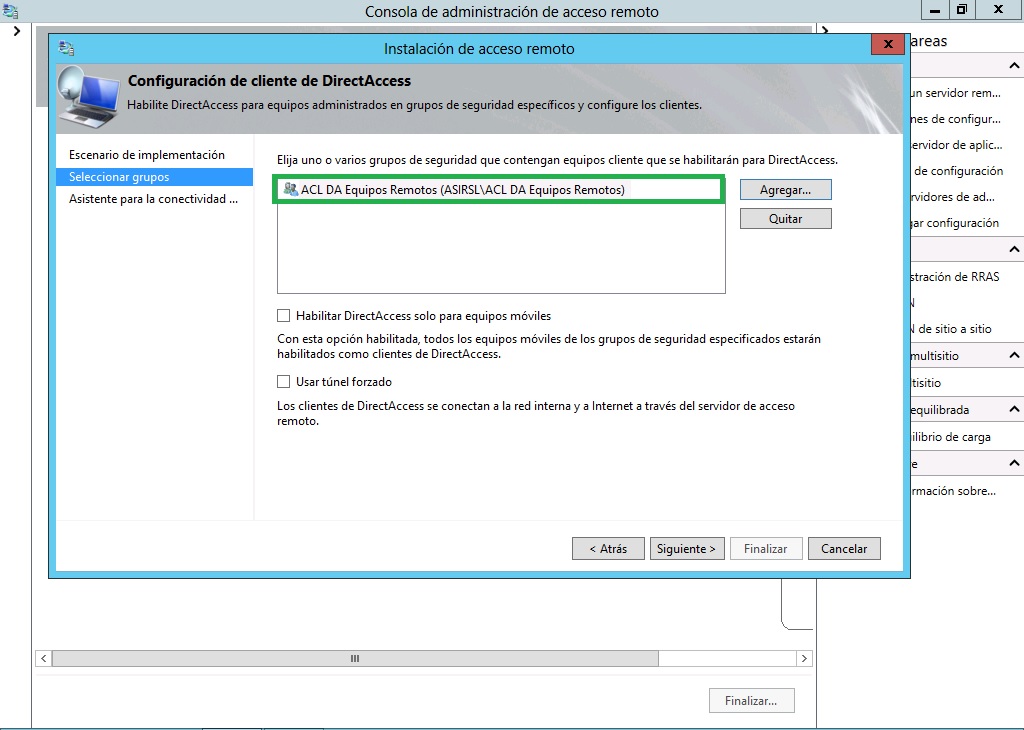

Configuración del cliente de DirectAccess, configuración aplicada a los equipos que utilizarán DirectAccess y como vemos nosotros la hemos filtrado para que se aplique al grupo de seguridad ACL DA Equipos Remotos

General

|

Ubicación

|

Aplicado

|

Estado de vínculo

|

Ruta

|

|

asirsl

|

No

|

Habilitado

|

asirsl.com

|

Filtrado de seguridad

|

Nombre

|

|

ASIRSL\ACL DA Equipos Remotos

|

|

Nombre

|

Permisos válidos

|

Heredado

|

|

ASIRSL\ACL DA Equipos Remotos

|

Lectura (de Filtrado de seguridad)

|

No

|

|

ASIRSL\Administradores de organización

|

Editar configuración, eliminar, modificar seguridad

|

No

|

|

ASIRSL\Admins. del dominio

|

Editar configuración, eliminar, modificar seguridad

|

No

|

|

NT AUTHORITY\ENTERPRISE DOMAIN CONTROLLERS

|

Lectura

|

No

|

|

NT AUTHORITY\SYSTEM

|

Editar configuración, eliminar, modificar seguridad

|

No

|

|

NT AUTHORITY\Usuarios autentificados

|

Lectura

|

No

|

|

Directiva

|

Configuración

|

|

Permitir a los usuarios seleccionar nuevas entidades de certificación raíz de confianza

|

Habilitado

|

|

Los equipos cliente pueden confiar en los siguientes almacenes de certificados

|

Entidades de certificación raíz de terceros y entidades de certificación raíz de empresa

|

|

Para realizar la autenticación de usuarios y equipos basada en certificados, las CA deben cumplir los siguientes criterios

|

Sólo los registrados en Active Directory

|

|

Emitido para

|

Emitido por

|

Fecha de expiración

|

Propósitos planteados

|

|

vpn.asirsl.com

|

vpn.asirsl.com

|

08/12/2017 10:41:13

|

Autenticación del servidor

|

|

Directiva

|

Configuración

|

|

Versión de directivas

|

2.20

|

|

Deshabilitar FTP con estado

|

No configurado

|

|

Deshabilitar PPTP con estado

|

No configurado

|

|

Exención de IPsec

|

ICMP

|

|

IPsec a través de NAT

|

No configurado

|

|

Codificación de clave previamente compartida

|

No configurado

|

|

Tiempo inactivo de SA

|

No configurado

|

|

Comprobación CRL fuerte

|

No configurado

|

|

Nombre

|

Descripción

|

||||||||||||||||||||||||||||||||

|

Redes principales: IPHTTPS (TCP de salida)

|

Regla de TCP de salida que permite a la tecnología de tunelización IPHTTPS ofrecer conectividad mediante proxy y firewalls HTTP.

|

||||||||||||||||||||||||||||||||

|

|||||||||||||||||||||||||||||||||

|

Nombre

|

Descripción

|

||||||||||||||||||||||||||||||

|

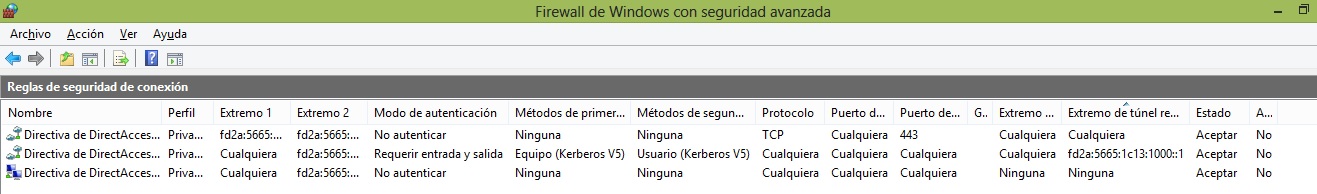

Directiva de DirectAccess-ClientToCorpSimplified

|

|||||||||||||||||||||||||||||||

|

|||||||||||||||||||||||||||||||

|

Directiva de DirectAccess-ClientToNlaExempt

|

|||||||||||||||||||||||||||||||

|

|||||||||||||||||||||||||||||||

|

Directiva de DirectAccess-ClientToDNS64NAT64PrefixExemption

|

|||||||||||||||||||||||||||||||

|

|||||||||||||||||||||||||||||||

|

Nombre

|

Descripción

|

||||||

|

DirectAccess: conjunto de autenticación de fase 1 {7E1D399E-1B67-4BF3-A4F8-D2BC9ACB9307}

|

DirectAccess: conjunto de autenticación de fase 1

|

||||||

|

|||||||

|

Nombre

|

Descripción

|

||||||

|

DirectAccess: conjunto de autenticación de fase 2 {906355D1-60D4-4A72-9669-F65343A94F52}

|

DirectAccess: conjunto de autenticación de fase 2

|

||||||

|

|||||||

|

Nombre

|

Descripción

|

||||||||||||||||||||||||||||||||||||

|

Conjunto predeterminado

|

DirectAccess: conjunto criptográfico de fase 1

|

||||||||||||||||||||||||||||||||||||

|

|||||||||||||||||||||||||||||||||||||

|

Nombre

|

Descripción

|

||||||||||||||||||||||||||||||||

|

DirectAccess: conjunto criptográfico de fase 2 {4BFB5930-44FF-4ABF-BE75-E30AA8DD688D}

|

DirectAccess: conjunto criptográfico de fase 2

|

||||||||||||||||||||||||||||||||

|

|||||||||||||||||||||||||||||||||

|

Avanzadas

|

||||||||

|

Configuración global

|

||||||||

|

|

Espacio de nombres

|

||||||||||||||||||||||||||

|

.asirsl.com

|

||||||||||||||||||||||||||

|

||||||||||||||||||||||||||

|

vpn.asirsl.com

|

||||||||||||||||||||||||||

|

||||||||||||||||||||||||||

|

SRV-DA00.asirsl.com

|

||||||||||||||||||||||||||

|

|

Directiva

|

Configuración

|

Comentario

|

||||

|

Estado de IP-HTTPS

|

Habilitado

|

|||||

|

||||||

|

Directiva

|

Configuración

|

Comentario

|

||||||||||||||||||

|

Dirección de host de sondeo del DNS corporativo

|

Habilitado

|

|||||||||||||||||||

|

||||||||||||||||||||

|

Directiva

|

Configuración

|

Comentario

|

||||||||||||||||||

|

Dirección URL de sondeo del sitio web corporativo

|

Habilitado

|

|||||||||||||||||||

|

||||||||||||||||||||

|

Directiva

|

Configuración

|

Comentario

|

||||||||||||||||||

|

Dirección URL para determinar la ubicación del dominio

|

Habilitado

|

|||||||||||||||||||

|

||||||||||||||||||||

|

Directiva

|

Configuración

|

Comentario

|

||||||||||||||||||

|

Lista de prefijos de sitios corporativos

|

Habilitado

|

|||||||||||||||||||

|

||||||||||||||||||||

|

Directiva

|

Configuración

|

Comentario

|

||||||||||||||||||

|

Nombre de host de sondeo del DNS corporativo

|

Habilitado

|

|||||||||||||||||||

|

||||||||||||||||||||

|

Configuración

|

Estado

|

|

SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System\Kerberos\KdcProxy\ProxyServers\*

|

<https vpn.asirsl.com />

|

|

SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System\Kerberos\KdcProxyServer_Enabled

|

1

|

|

SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System\Kerberos\Parameters\NoRevocationCheck

|

1

|

|

SOFTWARE\Policies\Microsoft\Windows\NetworkConnectivityAssistant\DTEs\PING:fd2a:5665:1c13:1000::1

|

PING:fd2a:5665:1c13:1000::1

|

|

SOFTWARE\Policies\Microsoft\Windows\NetworkConnectivityAssistant\DTEs\PING:fd2a:5665:1c13:1000::2

|

PING:fd2a:5665:1c13:1000::2

|

|

SOFTWARE\Policies\Microsoft\Windows\NetworkConnectivityAssistant\FriendlyName

|

Conexión al área de trabajo

|

|

SOFTWARE\Policies\Microsoft\Windows\NetworkConnectivityAssistant\Probes\HTTP:http://directaccess-WebProbeHost.asirsl.com

|

HTTP:http://directaccess-WebProbeHost.asirsl.com

|

|

SOFTWARE\Policies\Microsoft\Windows\NetworkConnectivityAssistant\ShowUI

|

1

|

|

SOFTWARE\Policies\Microsoft\Windows\RemoteAccess\Config\GlobalVersion

|

{C694605C-C272-4B3E-9AA7-C47B56FEAD2C}

|

|

SOFTWARE\Policies\Microsoft\Windows\RemoteAccess\Config\SiteVersion

|

{5ED258D7-2FBB-4696-87ED-6DF056DA57AF}

|

|

SOFTWARE\Policies\Microsoft\Windows\RemoteAccess\Config\TimeStamp

|

20121208084126.980000+000

|

|

SOFTWARE\Policies\Microsoft\Windows\Tcpip\v6Transition\IPHTTPS\iphttpsinterface\InterfaceRole

|

0

|

|

SOFTWARE\Policies\Microsoft\Windows\Tcpip\v6Transition\IPHTTPS\iphttpsinterface\IPHTTPS_NoRevocationCheck

|

1

|

|

SYSTEM\CurrentControlSet\services\LanmanWorkstation\Parameters\SMB1NATCompatibilityLevel

|

1

|

|

Ubicación

|

Aplicado

|

Estado de vínculo

|

Ruta

|

|

asirsl

|

No

|

Habilitado

|

asirsl.com

|

|

Nombre

|

|

ASIRSL\SRV-DA00$

|

|

Nombre

|

Permisos válidos

|

Heredado

|

|

ASIRSL\Administradores de organización

|

Editar configuración, eliminar, modificar seguridad

|

No

|

|

ASIRSL\Admins. del dominio

|

Editar configuración, eliminar, modificar seguridad

|

No

|

|

ASIRSL\SRV-DA00$

|

Lectura (de Filtrado de seguridad)

|

No

|

|

NT AUTHORITY\ENTERPRISE DOMAIN CONTROLLERS

|

Lectura

|

No

|

|

NT AUTHORITY\SYSTEM

|

Editar configuración, eliminar, modificar seguridad

|

No

|

|

NT AUTHORITY\Usuarios autentificados

|

Lectura

|

No

|

|

Directiva

|

Configuración

|

|

Versión de directivas

|

2.20

|

|

Deshabilitar FTP con estado

|

No configurado

|

|

Deshabilitar PPTP con estado

|

No configurado

|

|

Exención de IPsec

|

ICMP

|

|

IPsec a través de NAT

|

No configurado

|

|

Codificación de clave previamente compartida

|

No configurado

|

|

Tiempo inactivo de SA

|

No configurado

|

|

Comprobación CRL fuerte

|

No configurado

|

|

Nombre

|

Descripción

|

||||||||||||||||||||||||||||||||||

|

Redes principales: IPHTTPS (TCP de entrada)

|

Regla de TCP de entrada que permite a la tecnología de tunelización IPHTTPS ofrecer conectividad mediante proxy y firewalls HTTP.

|

||||||||||||||||||||||||||||||||||

|

|||||||||||||||||||||||||||||||||||

|

Servidor de nombres de dominio (UDP de entrada)

|

Regla de permiso de entrada para permitir el tráfico en el servidor DNS64 implementado en el servidor de acceso remoto.

|

||||||||||||||||||||||||||||||||||

|

|||||||||||||||||||||||||||||||||||

|

Servidor de nombres de dominio (TCP de entrada)

|

Regla de permiso de entrada para permitir el tráfico en el servidor DNS64 implementado en el servidor de acceso remoto.

|

||||||||||||||||||||||||||||||||||

|

|||||||||||||||||||||||||||||||||||

|

Nombre

|

Descripción

|

||||||||||||||||||||||||||||

|

Directiva de DirectAccess-DaServerToCorpSimplified

|

|||||||||||||||||||||||||||||

|

|||||||||||||||||||||||||||||

|

Nombre

|

Descripción

|

||||||

|

DirectAccess: conjunto de autenticación de fase 1 {A95AAFD6-1B41-44F1-A919-BBD766C30B71}

|

DirectAccess: conjunto de autenticación de fase 1

|

||||||

|

|||||||

|

Nombre

|

Descripción

|

||||||

|

DirectAccess: conjunto de autenticación de fase 2 {73364DAD-C117-4EF9-A8FA-DBBB2266CDDB}

|

DirectAccess: conjunto de autenticación de fase 2

|

||||||

|

|||||||

|

Nombre

|

Descripción

|

||||||||||||||||||||||||||||||||||||

|

Conjunto predeterminado

|

DirectAccess: conjunto criptográfico de fase 1

|

||||||||||||||||||||||||||||||||||||

|

|||||||||||||||||||||||||||||||||||||

|

Nombre

|

Descripción

|

||||||||||||||||||||||||||||||||

|

DirectAccess: conjunto criptográfico de fase 2 {3D5760F4-C034-4F26-AF12-17B559FDEB0F}

|

DirectAccess: conjunto criptográfico de fase 2

|

||||||||||||||||||||||||||||||||

|

|||||||||||||||||||||||||||||||||

|

Configuración

|

Estado

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\6To4\Enable6to4

|

2

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\Accounting\Inbox\Mode

|

1

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\Accounting\Radius\Mode

|

2

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\Accounting\Radius\srv-central1.asirsl.com\AccountingMsgs

|

0

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\Accounting\Radius\xxxxxxxx.asirsl.com\Address

|

xxx.asirsl.com

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\Accounting\Radius\srv-central1.asirsl.com\InitialScore

|

30

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\Accounting\Radius\srv-central1.asirsl.com\PortNo

|

1813

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\Accounting\Radius\srv-central1.asirsl.com\S-1-5-21-1441895848-2563715459-1397627946-6126\SharedSecret

|

Formato de datos desconocido

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\Accounting\Radius\xxxxx.asirsl.com\TimeOut

|

5

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\Authentication\Radius\Mode

|

1

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\ClientGPOs

|

asirsl.com\{44A9DAC0-41A1-49F6-8985-7CFB3E67A4BD}

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\ConnectTo

|

vpn.asirsl.com

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\CreatedGPOs

|

asirsl.com\{44A9DAC0-41A1-49F6-8985-7CFB3E67A4BD}

asirsl.com\{D8126100-8EC6-47B2-90CF-ABDF3006F860} |

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\DefaultDnsServers

|

fd2a:5665:1c13:3333::1

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\DefaultNRPTSuffix

|

asirsl.com

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\Dns64Nat64Prefix

|

fd2a:5665:1c13:7777::/96

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\DnsServers

|

fd2a:5665:1c13:3333::1

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\DTE1

|

fd2a:5665:1c13:1000::1

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\DTE2

|

fd2a:5665:1c13:1000::2

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\GlobalVersion

|

{EB60772D-266A-4B74-B0E0-A69FE68298DA}

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\GlobalWebProbeURL

|

directaccess-WebProbeHost.asirsl.com

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\IpHttps\InterfaceRole

|

1

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\IpHttps\State

|

2

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\Isatap\IsatapPrefix

|

fd2a:5665:1c13:1::/64

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\Isatap\IsatapState

|

2

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\MachineSIDs\S-1-5-21-1441895848-2563715459-1397627946-6126\Internalinterface

|

{D3FBFCF6-25AD-443A-A55B-A401A3A7DC5A}

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\MachineSIDs\S-1-5-21-1441895848-2563715459-1397627946-6126\Internetinterface

|

{B776CA73-ADEB-40C7-9EB2-EDEE06C1A690}

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\MachineSIDs\S-1-5-21-1441895848-2563715459-1397627946-6126\IpHttpscert

|

Formato de datos desconocido

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\MachineSIDs\S-1-5-21-1441895848-2563715459-1397627946-6126\IpHttpsCertName

|

vpn.asirsl.com

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\MachineSIDs\S-1-5-21-1441895848-2563715459-1397627946-6126\IpHttpsPrefix

|

fd2a:5665:1c13:1000::/64

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\MachineSIDs\S-1-5-21-1441895848-2563715459-1397627946-6126\Nlscert

|

Formato de datos desconocido

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\MachineSIDs\S-1-5-21-1441895848-2563715459-1397627946-6126\ServerCertForRadius

|

Formato de datos desconocido

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\ManagementServerInfo

|

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\Nls\NlsCertName

|

SRV-DA00.asirsl.com

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\Nls\NlsPort

|

443

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\PlumbDTE1

|

1

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\PlumbDTE2

|

1

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\RADeploymentMode

|

196617

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\ServerGPO

|

asirsl.com\{D8126100-8EC6-47B2-90CF-ABDF3006F860}

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\SiteVersion

|

{5ED258D7-2FBB-4696-87ED-6DF056DA57AF}

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\SiteWebProbeIPAddress

|

192.168.250.96

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\Teredo\Type

|

0

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\TimeStamp

|

20121208155111.916000+000

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\Version

|

1

|

|

Software\Policies\Microsoft\Windows\RemoteAccess\Config\WebProbeList

|

http://directaccess-WebProbeHost.asirsl.com

|

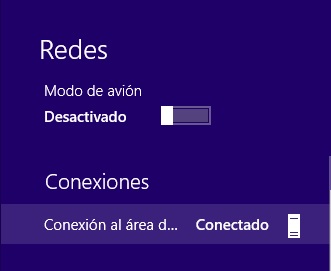

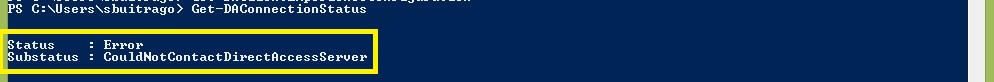

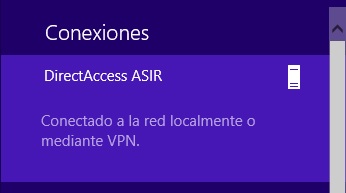

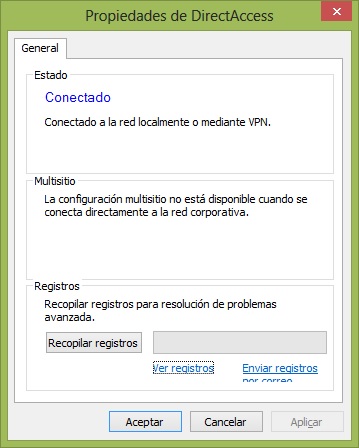

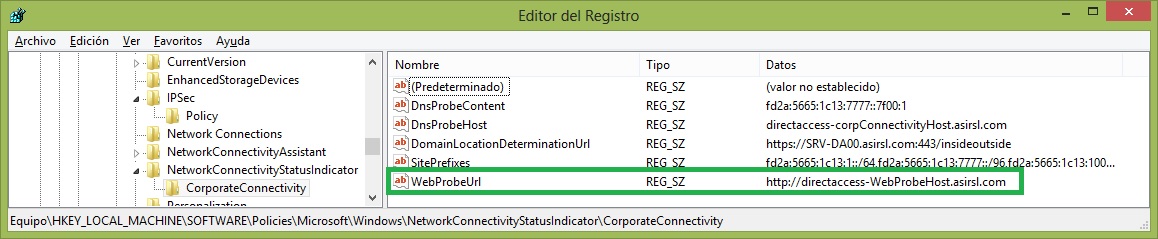

si vamos a las propiedades de la conexión veremos como ha identificado la conexión, además podemos ver los registros para tratar de solucionar cualquier problema de conexión.

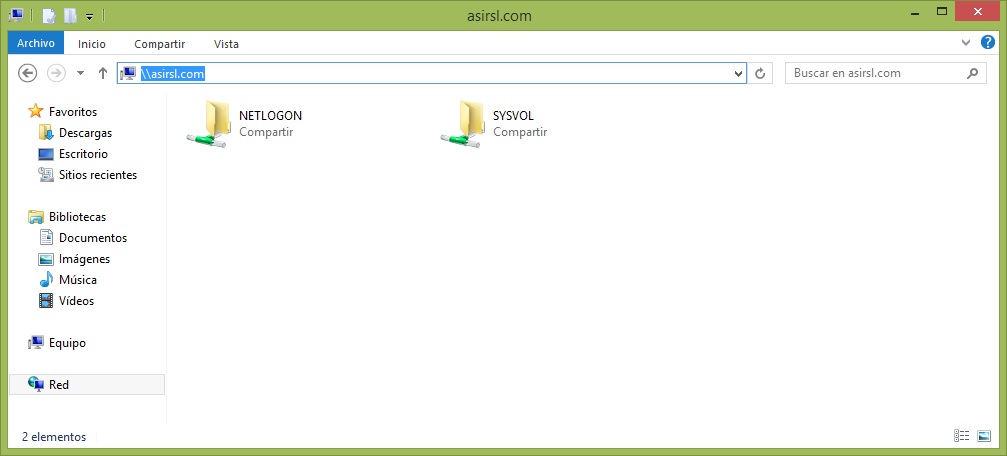

Si ahora lanzamos un ping a cualquier servidor interno al cual tenemos acceso, debería responder sin problema. Como vemos estamos lanzando un ping a una IPv6 pero que nosotros no hemos configurado, solo hemos dejado habilitar el Protocolo de Internet versión 6. Además en la configuración anterior se ha habilitado NAT64 y DNS64 para la interoperabilidad con nuestra red en la cual solo tenemos IPv4

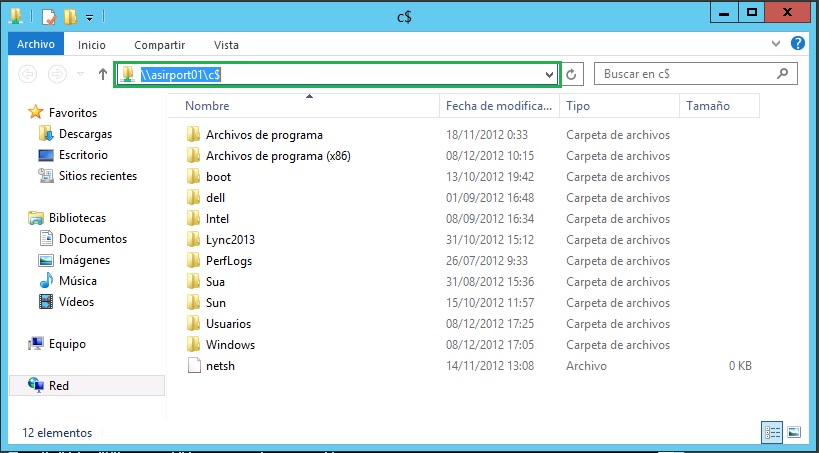

Como vemos es una maravilla, no tenemos que lanzar la conexión VPN y tenemos todas las funcionalidades como si estuviéramos dentro de la red local. Esto nos permite recibir cualquier cambio de GPO, actualizaciones mediante WSUS, etc…

El servicio Web al que tratará de conectarse el equipo no es más que la web por defecto del IIS 8

Cómo veis es unas maravilla el poder estar conectado desde fuera de la organización y tener acceso desde la misma forma como si estuviéramos dentro de la red. Desde el punto de vista del usuario no tendrá que autenticarse para cada aplicación que quiera conectarse desde Internet, no tiene que conectarse mediante VPN ni tiene que estar conectado a un servido RDS. Desde el punto de vista del personal de IT, tiene múltiples beneficios:

- Sistemas actualizados (WSUS) desde la empresa

- Facilidad la hora de dar soporte al usuario final

- Aplicación de GPO

- Control de las máquinas que se conectan mediante DirectAccess

Si dentro de la red de la empresa tenéis varias subredes debéis configurar rutas estáticas en el serivdor de DirectAccess para que pueda llegar a ellas, puesto que en la interface internet no tiene ni debe tener un gateway configurado. En la ruta estática que creéis debéis especificar la interface por la que se conectará a las otras subredes internas, el comando sería el siguiente:

ROUTE ADD IP_DESTINO MASK MÁSCARA GATEWAY IF Nº_INTERFACE -p

Para conocer el ID de vuestra interface podéis hacerlo escribiendo únicamente el comand router print

Ejemplo: route add 172.21.0.0 mask 255.255.255.0 192.168.250.1 if 25 -p

Creo que sobran los elogios a este servicio porque es una maravilla, y ahora con Windows Server 2012 se nos facilita la posibilidad de instalarlo en casi cualquier cliente por no decir en cualquier cliente.

Espero que os sea de utilidad!!!

Servidor sin red / Autor / 11 julio, 2013

Interesante artículo.

En una empresa familiar acaban de adquirir un servidor con windows server 2012, pero no está en red, solo está conectado a router. Y las estaciones son todas laptops.

Al no estar en red física no se activa el ActiveDirectory, como entonces se puede configurar a los usuarios y mejorar la seguridad del servidor?

Gracias.

Respuesta / Autor / 11 julio, 2013

Hola Diana,

Imagino que tu comentario de “pero no está en red” significa que no tienes configurado un dominio. Pues lo primero que deberías hacer es configurar un dominio, y unir las estaciones de trabajo/portátiles al dominio. Esto ya mejorará la seguridad por si solo, pero ni mucho menos es suficiente. Ahora deberías realizar ciertas configuraciones:

– Crear usuarios NO administradores

– Configuración de GPO de Usuario y Equipo (múltiples opciones de configuración)

– Habilitar BitLocker si los portátiles son Windows 8 Pro o Windows 7 Ultimate o Enterprise.

A partir de ahí tienes mucho que hacer, en cuanto a configuraciones de seguridad. Si tienes red Wifi, configurar WPA y Autenticación vía Certificados Digitales de Equipo (busca en el blog que tienes como hacerlo).

Luego si los usuarios necesitan conectarse desde fuera de la LAN, entonces si que puedes pensar en configurar DirectAccess, pero para ello tiene que server Windows 7 Ultimate o Enterprise o Windows8 Enterpise, con las versiones PRO no está disponible el cliente de DirectAccess. Para ello sería recomendable configurar Hyper-V en ese servidor y ahí configurar un servidor nuevo con el ROL de DirectAccess, y realizar la configuración que muestro en este artículo, etc…

Lo primero es que configures un dominio, apliques las directivas de seguridad adecuadas para tu organización y a partir de ahí implementar los servicios que vayas necesitando.

Un saludo

Re: Windows Server 2012: DirectAccess (Actualizado 15-02-2013) / Autor / 11 julio, 2013

Y se puede configurar un dominio sin tener una red física?

Como te comenté, el servidor está solamente conectado al router. y las estaciones son laptops que utilizan el WiFi.

Respuesta / Autor / 11 julio, 2013

Hola Diana,

Se puede configurar si, pero bueno el servidor mejor que esté configurado por red física directamente. Lo conectas al router directamente y listo, el resto de configuraciones las puedes aplicar sin problemas pero asegúrate de que el servidor siempre esté conectado vía red física

Un saludo

Re: Windows Server 2012: DirectAccess (Actualizado 15-02-2013) / Autor / 12 abril, 2014

Observacion / Autor / 12 agosto, 2014

Muy bonito este tema de direct access.

Lo hubiera leido completo si la letra no fuera tan pequeña y tran gris, poco perceptible a la vista.

Mis clientes Windows 7 se desconectan / Autor / 20 junio, 2015

Tengo clientes windows 7, a estos equipos les configuro Direct access, funciona perfecto pero cuando los apago y los vuelvo a prender deja de funcionar y además no permite ni ingresar a mis sitios que tienen el nombre de mi dominio (OWA, pagina we, outlook)

Eror 404 / Autor / 3 julio, 2015

Saludos,

Muchas Gracias por este blog, realice la configuracion pero mis usuarios estan presentando problema al ingresar indica error 404 y el codigo de error por el inteface es 0x80190194 y no entinedo por que, es posible que me ayudes. Muchas gracias

DUDAS / Autor / 5 febrero, 2016

Hola como estas?

su sitio es muy bueno y me ayuda de mucho!

tengo varias dudas q me gustaría q a través de su web o VIDEOS me informe mas o menos como hacer:

1. COMO Crear un Server Proxy, y si como se hace en W Server 2012 R2, con los roles?

2. Como puedo controlar los acceso a la internet, tanto pa los USUARIOS como las PC del dominio, A CUALES LE DOY ACCESS a internet y a cuales NO¿